کنفرانس کارت شبکه

|

گردآورنده : خانم سودابه شیخ احمدی آشنائی با کارت شبکه کارت شبکه ، یکی از مهمترین عناصر سخت افزاری در زمان پیاده سازی یک شبکه کامپیوتری است . هر کامپیوتر موجود در شبکه ( سرویس گیرندگان و سرویس دهندگان ) ، نیازمند استفاده از یک کارت شبکه است . کارت شبکه ، ارتباط بین کامپیوتر و محیط انتقال ( نظیر کابل ها ی مسی و یا فیبر نوری ) را فراهم می نماید . |

|

|

کارت شبکه ، یکی از مهمترین عناصر سخت افزاری در زمان پیاده سازی یک شبکه کامپیوتری است . هر کامپیوتر موجود در شبکه ( سرویس گیرندگان و سرویس دهندگان ) ، نیازمند استفاده از یک کارت شبکه است . کارت شبکه ، ارتباط بین کامپیوتر و محیط انتقال ( نظیر کابل ها ی مسی و یا فیبر نوری ) را فراهم می نماید . وظایف کارت شبکه برقراری ارتباط لازم بین کامپیوتر و محیط انتقال تبدیل داده : داده ها بر روی گذرگاه ( bus ) کامپیوتر به صورت موازی حرکت می نمایند . نحوه حرکت داده ها بر روی محیط انتقال شبکه به صورت سریال است . ترانسیور کارت شبکه ( یک ارسال کننده و یا دریافت کننده ) ، داده ها را از حالت موازی به سریال و بالعکس تبدیل می نماید . ارائه یک آدرس منحصربفرد سخت افزاری : آدرس سخت افزاری (MAC ) درون تراشه ROM موجود بر روی کارت شبکه نوشته می گردد . آدرس MAC در واقع یک زیر لایه از لایه Data Link مدل مرجع OSI می باشد . آدرس سخت افراری موجود بر روی کارت شبکه ، یک آدرس منحصربفرد را برای هر یک از کامپیوترهای موجود در شبکه ، مشخص می نماید . پروتکل هائی نظیر TCP/IP از یک سیستم آدرس دهی منطقی ( آدرس IP ) ، استفاده می نمایند . در چنین مواردی قبل از دریافت داده توسط کامپیوتر ، می بایست آدرس منطقی به آدرس سخت افزاری ترجمه گردد . انتخاب کارت شبکه برای انتخاب یک کارت شبکه ، می بایست پارامترهای متعددی را بررسی نمود : سازگاری با معماری استفاده شده در شبکه : کارت های شبکه دارای مدل های متفاوتی با توجه به معماری استفاده شده در شبکه ( اترنت ، Token ring )می باشند . اترنت ، متداولترین معماری شبکه در حال حاضر است که در شبکه هائی با ابعاد بزرگ و کوچک ، استفاده می گردد . سازگاری با throughput شبکه : در صورتی که یک شبکه اترنت سریع (سرعت 100Mbps ) پیاده سازی شده است ، انتخاب یک کارت اترنت با سرعت 10Mbps تصمیم مناسبی در این رابطه نخواهد بود . اکثر کارت های شبکه جدید قادر به سوئیچینگ اتوماتیک بین سرعت های 10 و 100Mbps می باشند ( اترنت معمولی و اترنت سریع ) سازگاری با نوع اسلات های خالی مادربرد : کارت های شبکه دارای مدل های متفاوتی با توجه به نوع اسلات مادربرد می باشند. کارت های شبکه PCI درون یک اسلات خالی PCI و کارت هائی از نوع ISA در اسلات های ISA نصب می گردند . کارت شبکه می بایست متناسب با یکی از اسلات های خالی موجود بر روی مادربرد، انتخاب گردد. اسلات آزاد به نوع مادربرد بستگی داشته و در این رابطه گزینه های متعددی نظیر ISA,PCI و EISA می تواند وجود داشته باشد . گذرگاه ISA که از کلمات Industry Standard Architecture اقتباس شده است، استاندارد استفاده شده در کامپیوترهای IBM XT است . استاندارد فوق در ابتدا به صورت هشت بیتی مطرح و در سال 1984 نوع شانزده بیتی آن نیز عرضه گردید.

تعداد زیادی از تجهیزات سخت افزاری نظیر مودم ، کارت صدا و کارت های شبکه بر اساس

استاندارد فوق تولید و عرضه شده اند . برخی از مادربردهای جدید دارای اسلات های PCI بوده و از کارت های ISA حمایت نمی نمایند . ( کارت های PCI دارای سرعت بیشتری نسبت به ISA می باشند ) . بافرینگ : حافظه تراشه ها ( RAM ) بر روی کارت شبکه قرار داشته و از آن به عنوان بافر استفاده می گردد .از حافظه فوق به منظور نگهداری اطلاعاتی که در انتظار پردازش می باشند و یا اطلاعاتی که می بایست بر روی شبکه منتشر شوند ، استفاده می گردد . DMA و یا Direct Memory Access ، کامپیوترهائی که از DMA حمایـت می نمایند، امکان ارسال و یا دریافت داده از حافظه را مستقیما" و بدون درگیرکردن پردازنده فراهم می نمایند . Bus Mastering . کارت های شبکه می توانند بگونه ای طراحی شوند که مستقیما" بدون استفاده از پردازنده کامپیوتر و یا واسطه ای دیگر به حافظه RAM کامپیوتر دستیابی داشته باشند . ویژگی فوق به کارت های شبکه اجازه می دهد که bus را کنترل نموده و داده ئی را به حافظه RAM کامیپوتر ارسال و یا دریافت نمایند . نصب کارت شبکه حداقل یافتن نام سازنده درصورت وجود آسان است. در درجه دوم، به سایت سازنده در وب مراجعه نموده و اطلاعات فنی دربارة آن کارت شبکه جستجو کنید. سعی کنید شماره محصول، مدل و شماره سریال ها را تطبیق دهید. راهی دیگر نیز برای شناختن سازندة کارت شبکه وجود دارد. بر روی کارت شبکه یک کد شش رقمی است که از حروف و عدد تشکیل یافته است (مثل OOAOC۹( شماره مذکور به OUI (Organizationally Unique Identifier) معروف است. در صورت وجود OUI شما قادر هستید سازنده کارت و نیز درایور مناسب را بیابید. شماره OUI توسط IEEE (Institute for Electrical and Electronical Engineers) تخصیص داده می شود و از طریق پایگاه داده های آن می توان به جستجوی نام سازندگان پرداخت. (www.ieee.org) شما می بایست به منظور کارکرد صحیح کارت شبکه در کامپیوترتان، یک درایور[۴۴] برای آن داشته باشید. اگر کارت شبکه ای را از یک تولید کننده معروف در دست دارید، این شانس وجود دارد که ویندوز درایور آن را در فایلهای خود داشته باشد. اما در غیر اینصورت یا باید به دریافت درایور از اینترنت اقدام کنید و یا دیسکت و یا CD ROM مربوط به کارت شبکه را در اختیار داشته باشید. برخی کارت های شبکه در دیسکت یا CD ROM خود، یک نصب نرم افزاری را پیش بینی می کنند. سعی کنید این نصب را پیش از رفتن به مراحل بعدی کامل کنید. بهترین راه برای پاسخگویی به سؤالاتی که در حین مراحل نصب ممکن است برایتان پیش بیاید، مراجعه به وب سایت سازنده است. ▪ فرایند نصب کارت شبکه شامل مراحل زیر است:. جایدهی فیزیکی کارت در کامپیوتر. پیکربندی (Configuring) کارت برای استفاده از منابع سخت افزاری مناسب. نصب نرم افزاری راه اندازی (device driver) کارت. در مراحل نصب و راه اندازی شبکه ابتدا می بایست مسیر کابل کشی که بطور فیزیکی کامپیوترهای شما را به یکدیگر متصل می کند مشخص شود. یک روش آسان ولی مؤثر در طراحی مسیر جایگیری کابل ها، این است که با در دست داشتن یک دفترچه یادداشت و یک مداد، از یک مکان دلخواه برای کامپیوتر به سمت مکان دیگر حرکت کنید و بدین شکل یک طرح کلی را از کف خانه خود بدست آورید؛ همینطور که پیش می روید هرگونه مانعی را که می بایست فکری برایش کرد یادداشت کنید مثل دیوارها، لوله ها، لوازم خانه، درخت ها و غیره. اگر قصد دارید کابل کشی را بر روی زمین و به موازات لبه های دیوار انجام دهید، خوب است کابل ها را با استفاده از یک سری نگهدارنده های پلاستیکی به دیوار محکم کنید. در هنگام نصب کابل در اطراف مجراهای گرمایی یا تهویه، سیستم های خلاء مرکزی و یا سیستم های برق، دقت لازم را به عمل آورید. پس از طراحی مسیر کابل ها، به اندازه گیری مسیر واقعی آنها بر روی زمین بپردازید. فراموش نکنید که اگر قرار است یک کامپیوتر بر روی میز قرار گیرد لازم است که فاصله پشت کیس کامپیوتر را تا زمین اندازه بگیرید. همچنین اندازه گوشه ها و زوایای دیوارها را بیفزایید. پس از پایان این مرحله مجدداً به اندازه گیری مسیر کابل ها بپردازید و اندازه های قبلی خود را بررسی و اصلاح نمائید. آنگاه همة اندازه های بدست آمده را برای بدست آوردن کل طول کابل مورد نیاز، با هم جمع کنید. اندازه ای حدود ده فوت را به کل اندازه کابل مورد نیاز بیفزایید، این طول اضافی بابت موانعی است که به آسانی قابل اندازه گیری نیستند مثل زوایا و گوشه ها و یا پله ها. برای ادامه کار شما به کابل Cat۵ به همراه اتصال دهنده های RJ ۴۵ نیاز دارید. به منظور جایدهی فیزیکی کارت شبکه در کامپیوتر، ابتدا کامپیوتر را خاموش کنید. سپس کیس کامپیوتر را باز نمائید و به دنبال یک شیار (slot) آزاد بگردید. در بازار هر دو نوع کارت شبکه ISA و PCI وجود دارند و شما قبل از انتخاب کارت باید بررسی کنید که کامپیوترتان چه نوع شیاری را دارا می باشد. کارت های ISA برای استفاده های معمولی شبکه کافی هستند اما امروزه این نوع باس ها با PCI جایگزین شده اند. در صورتیکه بخواهید کامپیوتر خود را به شبکه های پر سرعت (۱۰۰ Mbps) وصل کنید، باس PCI را ترجیح دهید. پس از خارج ساختن پوشش شیار، کارت را درون شیار جای دهید و آن را محکم کنید. در مرحله دوم، پیکربندی کارت شبکه به منظور استفاده آن از منابع سخت افزاری خاص صورت می گیرد. مثالهایی از این منابع سخت افزاری عبارتند از:. ▪ Interrupt requests (IRQS): یعنی خطوط سخت افزاری که وسایل جانبی از آنها برای فرستادن سیگنال ها به پردازشگر و درخواست توجه آن، استفاده می کنند. ▪ Input/Output (I/O) port addresses: این مکان ها در حافظه برای استفاده وسایل خاص و به منظور تبادل اطلاعات با دیگر بخشهای کامپیوتر، تخصیص داده می شوند. ▪ Memory addresses: این مکانها از حافظه توسط وسایل خاص و به منظور نصب BIOS با هدف خاصی استفاده می شوند. ▪ Direct memory access (DMA) channels: یعنی مسیرهای سیستمی که وسایل از آنها برای تبادل اطلاعات با حافظه سیستم استفاده می کنند. کارت های شبکه معمولاً از آدرسهای حافظه یا DMA استفاده نمی کنند، اما هر کارت شبکه به یک IRQ و نیز آدرس I/O پورت برای برقراری ارتباط با کامپیوتر نیاز دارد. وقتی شما کامپیوتر و کارت شبکه ای را داشته باشید که هر دو از استاندارد "Plug and Play" (یعنی توانایی یک سیستم کامپیوتری برای پیکربندی خودکار وسیله ای که به آن افزوده می شود) پشتیبانی کنند، فرایند پیکربندی (مرحله دوم) به طور خودکار انجام می گیرد. کامپیوتر کارت شبکه را تشخیص داده، آن را شناسایی می کند، همچنین منابع آزاد را مکان یابی کرده و به پیکربندی کارت شبکه برای استفاده از آنها اقدام می کند. عدم وجود مکان "Plug and Play" به معنی آنست که شما باید کارت شبکه را برای استفاده از IRQ خاص و پورت I/O پیکربندی نمائید و سپس این تنظیمات را با تنظیمات درایور کارت شبکه تطبیق دهید. البته این حالت بیشتر در کارت شبکه های قدیمی اتفاق می افتد. تقریباً از ویندوز ۹۵ به بعد، ابزارهایی به منظور تشخیص برخوردهای سخت افزاری در اختیار کاربران قرار گرفته است. "Device Manager" تنظیمات سخت افزاری همه اجزاء را در کامپیوتر فهرست می کند، و هنگامیکه در مورد کارت شبکه ای که به تازگی نصب شده، یک برخورد سخت افزاری پیش می آید، این ابزار شما را آگاه می سازد. شما می توانید از "Device Manager" برای تشخیص اینکه کارت شبکه با چه وسیله ای برخورد دارد و چه منبعی احتیاج به تنظیم دارد، استفاده نمائید. مرحله سوم شامل نصب درایو های کارت شبکه است. نرم افزار راه اندازی (device driver) بخشی از کارت شبکه است که کامپیوتر را قادر می سازد با کارت شبکه ارتباط برقرار کرده و کارکردهای مورد نیاز را اجرا کند. در حقیقت تمامی کارت های شبکه برای پشتیبانی از سیستم های عامل مطرح، با یک نرم افزار راه اندازی عرضه می شوند، اما در بسیاری از موارد، شما حتی به این نرم افزار احتیاج پیدا نخواهید کرد زیرا سیستم های عاملی مثل ویندوز، مجموعه ای از درایوها را برای مدلهای کارت شبکه پراستفاده و رایج شامل می گردند. با وجود امکان "Plug and Play"، علاوه بر تنظیم پیکربندی منابع سخت افزاری کارت شبکه، درایور مناسب نیز نصب می شود. شما می توانید جدیدترین درایورهای مربوط به کارت شبکه را از سایت سازندة آن بدست آورید. البته نصب درایور جدید تنها در صورت بروز مشکل ضرورت پیدا می کند. |

چگونه یک کارت شبکه به کابل متصل میشود؟

یک Connector Interface معمولا به طور

فیزیکی بین کابل و کارت شبکه متصل میشود. سه نوع

عمومی از Interface Connector ها که در LAN استفاده میشوند عبارتند از:

(BNC (British Naval Connector:

که با کابل کواکسیال استفاده میشود.

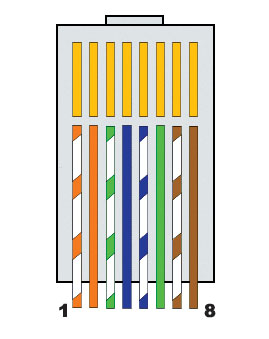

RJ-45:

یک کانکتور که از 8 سیم تشکیل شده است

مثل سیم تلفن (Rj-11) که از زوج سیم به هم تابیده استفاده میکند. ( Rj-11 شامل 6 پایه است ولیRj-45 دارای 8 پایه میباشد)

(AUI (Attachment Unit Interface:

معمولا یک رابط 16 پایه است که با

کابل کواکسیال ضخیم استفاده می شود و همچنین یک DIX (Digital Intal Xerox) نامیده می شود.

Rj-45 و BNC از کانکتورهایی هستند که بیشتر استفاده میشوند.

تفاوت های Local Bus و Expansion Bus:

در اصل ما دو نوع BUS داریم: Local و Expansion

Local Bus: که گذرگاه سیستم یا پردازشگر نامیده

میشود که گذرگاهی است که مستقیما به CPU متصل میشود و در عمل چهار گذرگاه است

که داده، آدرس، کنترل و منبعتغذیه را شامل میشود.

اجزاء یک گذرگاه محلی، هماهنگ با CPU عمل میکنند به این معنی که آنها می توانند که روی 32 بیت گذرگاه با

سرعت تمام عمل کنند. (که پردازشگر، 386 یا بالاتر می تواند باشد)

معمولا فقط حافظه اصلی پردازشگر و

واحدکنترل منطق مستقیما به Local Bus متصل هستند .

Expansion Bus: که AT Bus هم نامیده می شود، اجازه می دهد به CPU، که با دستگاههای جانبی

و کنترلی ارتباط بر قرار کند، که شامل Disk and Video Controller ،Parallel Card

Serial and و به طور نمونه کارت شبکه است، که این اجزاء با کارتهای توسعه ISA شانزده بیتی، که با فرکانس 8MHZ کار می کنند، ارتباط برقرار می کنند. به عبارت دیگر آنها بسیار کم سرعتتر

از پردازشگر هستند زیرا سرعت گذرگاه آنها بسیار

پایین تر از Local Bus است. باس توسعه

یافته می تواند گلوگاهی در عملکرد سیستم باشد.

Peripheral Connection Interface) PCI BUS) برای تامین کردن تواناییهایی و بیشتر کردن سرعت انتقال داده که

مستقیما به local Bus مرتبط میشود طراحی

شده است.

چگونه یک کارت شبکه را برای استفاده کردن پیکربندی

کنیم؟

هنگامی که یک کارت شبکه را بر روی یک

کامپیوتر نصب کردید، کارت شبکه باید پیکر بندی شود.

در حالیکه روالهای دقیقی وابسته به کارت شبکه موجود است که دارای چندین گزینه است و برای برقراری ارتباط درست کارت

شبکه با کامپیوتر ممکنه به آن نیاز داشته

باشیم.

IRQ) Interrupt Request Line):

خطوط سخت افزاری برای فرستادن و گرفتن

درخواستها به CPU استفاده می شود.

Base I/O port address:

کانالی برای انتقال داده ، بین کارت

شبکه وCPU است.

Base memory address:

مکانی از حافظه (Buffer) که بوسیله کارت شبکه استفاده می شود.

DMA channel:

کانالی برای کارت شبکه تا بدون ارتباط

به CPU به حافظه دسترسی پیدا کند.

Transceiver type:

برقراری انتقال و دریافت است که وابسته به کابل است.

IRQ چیست و چگونه در پیکربندی کارت شبکه

استفاده میشود؟

یک (IRQ (Interrupt Request

خط سختافزاری است که از هر وسیلهای مانند کی بورد، دیسک راه انداز و یا

کارت شبکه یک تقاضای سرویس (Interrupt) به CPU میفرستد.

IRQ ها تقدمهای متفاوتی به آنها تخصیص

داده می شود و CPU می تواند اهمیت نسبی درخواست آنها را در هنگام درخواست سرویس مشخص کند.

در سیستم های 80286 و بالاتر، 16 خط IRQ از 0 تا 15 داریم که در این بین IRQ2 و IRQ9 برای استفاده سیستم (به صورت آبشاری) ذخیره

میشوند.

چگونه IRQ تداخل پیدا میکنند؟

وقتی یک وسیله مانند کیبورد و یا

پرینتر نیاز به توجه CPU دارند، آن وسیله یک سیگنال از طریق خط وقفه تخصیص داده شده، میفرستد. وقتی CPU وقفه را شناسایی کرد، می داند که چه وسیلهای سیگنال را فرستاده است و زمان

خود را بر اساس اولویت درخواستها تخصیص میدهد.

برخی از این IRQها به طور ثابت تخصیص داده می شوند مثل کیبورد که دارای IRQ1 است و برخی دیگر، به وسیله کاربر تخصیص داده می شوند.

معمولا فقط یک وسیله میتواند یک خط IRQ مخصوص، را به خود تخصیص دهد، اگر دو وسیله سهوا یک IRQ را تخصیص دهند، CPU نمی تواند تشخیص دهد که کدام وسیله سیگنال را فرستاده است و در نتیجه تداخل (IRQ(IRQ Conflict پیش می آید.

دو وسیله میتوانند یک خط IRQ را به اشتراک بگذارند ولی آنها نمی

توانند همزمان از آن استفاده کنند.

معمولا به IRQ صفر تا 15 چه خطوطی را تخصیص میدهند؟

برای 80286 و بالاتر، IRQهایی که عموما تخصیص داده میشوند در زیر نشان داده شده است.

0. System timer

1 .keyboard

2. Cascade to IRQ 9/programmable interrupt controller

3 .COM2/COM4 (communication ports)

4. COM1/COM3 (communication ports)

5. LPT2 parallel port; typically used by the sound card

6. Floppy Disk Controller

7 .parallel port; LPT 1

8. System or real-time clock/CMOS

9. Cascade from IRQ 2

10. Open

11. Open

12 .sometimes OS/2 mouse or trackball

13. Math co-processor

14. Hard disk controller

15. second hard disk control

کدام IRQ معمولا برای کارت شبکه استفاده میشود؟

و چگونه میتوانیم بگوییم که کدام IRQ در دسترس است؟

معمولا IRQ 10,11,15 به کارت شبکه تخصیص داده شود. اگر کارت صدا نداشته باشیم IRQ5 به کارت شبکه تخصیص

داده می شود و اگر پورت سریال Com2/com4 مورد استفاده وسیله

دیگری قرار نگیرد، IRQ3هم میتواند به آن

تخصیص داده شود.

اشکال زدائی شبکه های مبتنی بر TCP/IP (بخش اول )

TCP/IP یکی از متداولترین

پروتکل های استفاده شده در شبکه های کامپیوتری است . از مهمترین ویژگی های این

پروتکل می توان به مدیریت غیرمتمرکز آن اشاره نمود . در چنین مواردی، امکان مدیریت

جداگانه شبکه های متعددی که از طریق اینترنت و یا اینترانت به یکدیگر مرتبط شده اند،

فراهم می گردد .

برای اشکال زدائی شبکه های مبتنی بر TCP/IP

، تاکنون ابزارهای

متعددی طراحی و پیاده سازی شده است . برخی از این ابزارها پس از نصب سیستم عامل در

دسترس قرار خواهند گرفت و برخی دیگر را می بایست تهیه و بر روی سیستم نصب نمود .

از ابزارهای فوق به منظور رفع اشکال ارتباطی یک کامپیوتر موجود در شبکه ، مسائل در

ارتباط با پیکربندی TCP/IP و سرویس های مربوطه،

استفاده می گردد .

برای اشکال زدائی از کجا می بایست شروع کرد ؟

تعیین مختصات نقطه شروع اشکال زدائی

در یک شبکه به پارامترهای متعدد و نوع مشکل ایجاد شده، بستگی خواهد داشت . قبل از

بررسی عناصر فیزیکی شبکه نظیر کابل ها ، آداپتورهای شبکه ، هاب و یا سوئیچ ، در

ابتدا می بایست پیکربندی پروتکل TCP/IP

بر روی سیستمی که دارای مشکل است ، برررسی گردد . بدین منظور می توان از ابزارهای

ارائه شده همراه سیستم عامل استفاده نمود .

اولین اقدام : بررسی وضعیت پیکربندی

TCP/IP

پیکربندی TCP/IP ، معمولا" در زمان نصب سیستم عامل انجام می شود . در برخی

موارد ممکن است لازم باشد که تنظیمات انجام شده ، تغییر یابند. مثلا" در

صورتی که کامپیوتر به یک subnet

دیگر منتقل شده است ، می بایست تغییرات ضروری را بر روی آن اعمال نمود ( آیا سیستم

دارای یک آدرس IP است که دارای شماره شبکه

ای یکسان و مشابه سایر کامپیوترهای موجود در شبکه است ؟ ) . اطمینان از صحت

تنظیمات Subnet Mask و Default

gateway از دیگر اقدامات ضروری در

این رابطه است . در صورتی که از DHCP

به منظور نسبت دهی اطلاعات پیکربندی TCP/IP

( نظیر آدرس IP ) استفاده می شود ، می

بایست از وجود یک سرویس دهنده DHCP

و یا یک DHCP relay agent در subnet جدید ، اطمینان حاصل نمود .

در صورتی که همه تنظیمات به درستی انجام شده است ولی همچنان سیستم دارای مشکل است

، می توان از ابزارهائی که به همراه اکثر نسخه های TCP/IP ارائه شده است ، استفاده نمود .

استفاده از hostname

یکی از عملیات اولیه به منظور اشکال

زدائی یک کامپیوتر موجود درشبکه ، تشخیص نام آن است. بدین منظور می توان از برنامه

کاربردی hostname استفاده نمود . برای

نامگذاری کامپیوترها از دو روش متفاوت استفاده می شود . در اولین روش ، اسامی flat ( غیرسلسله مراتبی ) با استفاده از جداولی نظیر host tables به دستگاه ها نسبت داده می شوند . در روش دوم ، از طریق سرویس

دهنده DNS یک نام به دستگاه موجود در شبکه ، نسبت داده می شود ( از دستور hostname در دو روش فوق می توان استفاده نمود ) .

hostname ، ساده ترین دستوری است

که می توان با استفاده از آن بررسی اولیه پیکربندی یک کامپیوتر را انجام داد . در

سیستم های مبتنی بر ویندوز ، دستور فوق نام کامپیوتر را نمایش خواهد داد . برای

استفاده از دستور فوق ، کافی است نام آن را از طریق پنجره command prompt تایپ نمود .

|

تایپ دستور |

خروجی |

|

C:\>hostname |

srcocomputer |

ضرورت استفاده از دستور hostname

شاید این سوال برای شما مطرح شده باشد

که چرا می بایست از دستور hostname استفاده نمائیم و نتایجی که نمایش داده می شود ، بیانگر چه واقعیتی

است ؟ با توجه به این که hostname

به یک آدرس IP ترجمه شده است ، با

استفاده از دستور فوق ، می توان از صحت آدرس IP مرتبط با نام ، اطمینان حاصل نمود .

از دستور hostname بر روی سیستم هائی که بر

روی آنان سیستم عامل یونیکس و یا لینوکس نصب شده است نیز استفاده می گردد . با

توجه به نوع سیستم عامل ، نحوه پیکربندی و پارامترهای استفاده شده ، اجرای این

دستور نتایج متفاوتی را بدنبال خواهد داشت. در سیستم های عامل ویندوز NT/2000/XP ، دستور فوق نام host

را نمایش خواهد داد .

اشکال زدائی شبکه های مبتنی بر TCP/IP (بخش دوم )

ipconfig ، یکی از دستورات مفید

به منظور بررسی وضعیت پیکربندی TCP/IP

در کامپیوترهای سرویس دهنده و یا سرویس گیرنده ای است که بر روی آنان ویندوز نصب

شده است . در یونیکس و لینوکس از دستور ifconfig

در این رابطه استفاده می شود . در سیستم هائی که بر روی آنان ویندوز 9x و یا ME نصب شده است ، می توان

از دستور winipcfg استفاده نمود .

استفاده از ipconfig

برای استفاده از دستور فوق، کافی است

نام آن را از طریق پنجره command prompt تایپ نمود . عملکرد ipconfig و اطلاعاتی که در اثر اجرای آن نمایش داده خواهد شد به نوع سوئیچ

استفاده شده ، بستگی دارد .

استفاده از ipconfig بدون سوئیچ ،اطلاعات پیکربندی TCP/IP در ارتباط با هر یک از آداپتورهای موجود بر روی سیستم را نمایش خواهد داد:

- آدرس IP

- Subnet Mask

- Default gateway

- اطلاعات سرویس دهنده DNS

- Domain

|

تایپ دستور |

خروجی |

|

C:\> ipconfig |

Ethernet adapter MyLan1: |

دستور فوق ، اطلاعات مربوط به اتصالات از نوع PPP که از آنان در Dialup و VPN استفاده می شود را نیز نمایش خواهد داد .

استفاده از ipconfig به همراه سوئیچ all ، علاوه بر نمایش اطلاعات اشاره شده در بخش قبل ، اطلاعات دیگری را نیز نمایش خواهد داد :

- آدرس سخت افزاری کارت شبکه ( آدرس MAC )

- اطلاعات مربوط به DHCP

|

تایپ دستور |

خروجی |

|

C:\> ipconfig /all |

Windows 2000 IP Configuration PPP adapter My ISP: |

سایر سوئیچ های دستور ipconfig : با استفاده از دستور ipconfig و برخی سوئیچ های آن ( release ,renew ) ، می توان اطلاعات مربوط به پیکربندی TCP/IP ارائه شده توسط سرویس دهنده DHCP را که در اختیار یک سرویس گیرنده قرار داده شده است را آزاد و یا آنان را مجددا" از سرویس دهنده درخواست نمود . فرآیند فوق به منظور تشخیص عملکرد صحیح سرویس دهنده DHCP در شبکه بسیار مفید و کارساز است . ( آیا سرویس دهنده DHCP وظایف خود را به خوبی انجام می دهد ؟ آیا یک سرویس گیرنده قادر به برقراری ارتباط با سرویس دهنده DHCP به منظور درخواست و دریافت اطلاعات پیکربندی TCP/IP می باشد ؟ ) . دستور ipconfig دارای سوئیچ های مفید متعددی است که می توان با توجه به نوع خواسته خود از آنان استفاده نمود :

|

عملکرد |

سوئیچ |

|

آدرس IP پیکربندی شده توسط DHCP را آزاد می نماید . در

صورتی که سوئیچ فوق را به تنهائی و بدون مشخص نمودن adapter تایپ نمائیم،پیکربندی IP برای تمامی آداپتورهای موجود بر روی کامپیوتر، آزاد می گردد. در

صورتی که قصد آزاد سازی اطلاعات پیکربندی مربوط به یک آداپتور خاص را داشته

باشیم ، می بایست به همراه سوئیچ فوق نام آداپتور نیز مشخص گردد . |

/ release [ adapter] |

|

یک آدرس IP را بر اساس اطلاعات

جدیدی که از طریق DHCP دریافت می نماید ،

پیکربندی مجدد می نماید . در صورتی که سوئیچ فوق را به تنهائی و بدون مشخص نمودن

adapter تایپ نمائیم،پیکربندی IP تمامی

آداپتورهای موجود بر روی کامپیوتر، مجددا" انجام خواهد شد. در صورتی که قصد

ایجاد مجدد اطلاعات پیکربندی مربوط به یک آداپتور خاص را داشته باشیم ، می بایست

به همراه سوئیچ فوق نام آداپتور نیز مشخص گردد. |

/renew [adapter] |

|

حذف محتویات Dns Resolver Cache |

/ flushdn |

|

Refresh نمودن تمامی اطلاعات تولید شده توسط DHCP برای آداپتور و ریجستر نمودن اسامی Dns |

/ registerdn |

|

نمایش محتویات Dns Resolver Cache |

/ displaydns |

|

نمایش تمامی DHCP Class ID مجاز برای آداپتور |

/ showclassid [adapter] |

|

تغییر DHCP Class ID |

/setclassid [adapter] [classidtoset ] |

توضیحات :

- تشخیص نام آداپتور : نام آداپتور را می توان با کلیک ( Right click ) بر روی Network Neighborhood و انتخاب گزینه properties، از طریق پنجره Network and Dial-up Connections مشاهده نمود ( اسامی آدپتورها ، نام آیکون ها می باشند ) .

- مفهوم DNS Cache : زمانی که یک سیستم ، ترجمه ( تبدیل نام host به آدرس ) را از طریق یک سرویس دهنده DNS دریافت می نماید ، برای مدت زمان کوتاهی آن را در یک Cache ذخیره می نماید . در صورتی که مجددا" از نام استفاده شود ، پشته TCP/IP محتویات Cache را به منظور یافتن رکورد درخواستی بررسی می نماید . بدین ترتیب امکان پاسخگوئی سریعتر به درخواست ترجمه نسبت به حالتی که در خواست برای یک سرویس دهنده DNS ارسال می شود ، فراهم می گردد . با توجه به این که اندازه Cache نمی تواند از یک میزان منطقی و تعریف شده تجاوز نماید ، هر رکورد موجود در Cache پس از مدت زمانی خاص حذف می گردد. در صورت اعمال هرگونه تغییرات در DNS ( مثلا" تغییر یک رکورد DNS ) ، می توان با استفاده از دستور ipconfig/flushdns تمامی رکوردهای موجود در cache را حذف نمود . بدین ترتیب در صورت درخواست یک نام host ، با سرویس دهنده DNS مشورت می گردد و نتایج مجددا" در Cache ذخیره خواهند شد . دستور ipconfig / displaydns ، محتویات cache را نمایش خواهد داد. از اطلاعاتی که نمایش داده می شود ، می توان به منظور تشخیص این موضوع که آیا برای ترجمه نام به آدرس از Cache و یا سرویس دهنده DNS استفاده شده است ، کمک گرفت .

- موارد استفاده از دستور Ipconfig : از دستور فوق در مواردی که قصد تشخیص این موضوع را داریم که آیا سرویس دهنده DNS و DHCP در شبکه به درستی وظایف خود را انجام می دهند ، استفاده می شود( علاوه بر مشاهده اطلاعات پیکربندی TCP/IP ) . مثلا" با استفاده از سوئیچ های release و renew ، می توان براحتی تشخیص داد که آیا در زمینه دریافت اطلاعات پیکربندی از یک سرویس دهنده DHCP مشکل خاصی وجود دارد .از سوئیچ های مرتبط با DNS می توان به منظور اعمال تغییرات پیکربندی ، بهنگام سازی cache محلی و یا ریجستر نمودن اطلاعات پیکربندی جدید با یک سرویس دهنده DNS ، استفاده نمود .

- امکانات

جانبی به همراه دستور ipconfig :

با استفاده از سوئیچ all

/ اطلاعات متنوعی در رابطه با پیکربندی TCP/IP نمایش داده خواهد شد . در صورتی که حجم اطلاعات بگونه ای است

که می بایست صفحه را scroll

نمود ، می توان

از More| به همراه دستور ipconfig

استفاده نمود . در صورت تمایل

می توان خروجی دستور ipconfig را در مقابل ارسال بر روی دستگاه استاندارد خروجی ( صفحه نمایشگر )

، در یک فایل ذخیره نمود تا امکان بررسی سریعتر نتایج و رفع مشکل فراهم گردد.

( ipconfg /all > test1.txt )

همانگونه که اشاره گردید در سیتم هائی که از لینوکس و یا یونیکس استفاده می نمایند ، از دستور ifconfig استفاده می گردد. از دستور فوق برای نمایش اطلاعات پیکربندی IP و اعمال تغییرات لازم استفاده می شود

اشکال زدائی شبکه های مبتنی بر TCP/IP (بخش سوم)

Ping و Tracert ، دو برنامه مفید به منظور تست وضعیت ارتباطی گره های موجود در یک

شبکه مبتنی بر TCP/IP می باشند . در این بخش

با برنامه بسیار سودمند ping آشنا خواهیم شد و در بخش

های بعدی به بررسی دستور tracert

خواهیم پرداخت .

دستور Ping

دستور Ping می تواند نقطه شروع مناسبی برای اشکال زدائی یک شبکه مبتنی بر TCP/IP باشد . از برنامه فوق برای تست وضعیت ارتباط بین دو سیستم موجود

در شبکه استفاده می شود . این برنامه از پروتکل ICMP ( اقتباس شده از Internet Control Message Protocol ) به منظور مبادله بسته های اطلاعاتی با سیستم راه دور استفاده می

کند (ICMP از پروتکل UDP برای حمل داده استفاده می نماید ) .

برنامه Ping در ابتدا توسط Mike Muuss و با عملکردی ساده ، پیاده سازی گردید. این برنامه از پروتکل ICMP به منظور ارسال پیام های UDP

به یک آدرس ( ECHO REQUEST ) استفاده می نماید و پس

از ارسال پیام ، در انتظار دریافت پاسخ ( ECHO REPLY

) می ماند . سیستم راه دور، یک بسته اطلاعاتی از نوع پاسخ ( REPLY ) را برای فرستنده پیام ارسال می نماید و بر اساس آن Round-trip ( ارسال یک درخواست و دریافت پاسخ ) محاسبه می گردد .

ساختار بسته های اطلاعاتی ECHO REQUEST

و ECHO REPLY در جدول زیر نشان داده

شده است . از فیلد اطلاعاتی "نوع پیام " به منظور مشخص نمودن نوع پیام ،

استفاده می شود . در صورتی که مقدار این فیلد هشت باشد ، بسته اطلاعاتی از نوع ECHO REQUEST و در صورتی که مقدار این فیلد صفر باشد ، بسته اطلاعاتی از نوع ECHO REPLY خواهد بود .

|

ساختار بسته های اطلاعاتی ECHO REQUEST و ECHO REPLY |

||

|

نوع پیام ICMP |

کد صفر |

CheckSum |

|

Identifier |

Sequence number |

|

|

Optional data |

||

استفاده از Ping

Ping دارای عملکردی بسیار

ساده است . در ابتدا فیلد Sequence number مقدار صفر را خواهد گرفت و به ازای ارسال هر بسته اطلاعاتی، یک

واحد به آن اضافه می شود . مقدار فیلد Identifier

، منحصر بفرد بوده تا امکان تشخیص بسته های اطلاعاتی برگردانده شده وجود داشته باشد (

در مواردی که بیش از یک کاربر بطور همزمان از دستور Ping بر روی یک ماشین استفاده می نمایند) . در اکثر نسخه های یونیکس و

لینوکس ، مقدار فیلد Identifier معادل Process ID

پردازه ای در نظر

گرفته می شود که پیام ECHO REQUEST را ارسال نموده است .

پس از دریافت پیام ECHO REQUEST توسط کامپیوتر دریافت

کننده ، وی یک پاسخ ( REPLY ) را برای فرستنده ارسال

می نماید که شامل Identifier و Sequence number مشابه بسته اطلاعاتی ارسالی است .

با توجه به پاسخ ارائه شده توسط دریافت کننده بسته های اطلاعاتی می توان به نتایج

متفاوتی دست یافت :

- تمامی بسته های اطلاعاتی ارسالی ، مجددا" برگردانده می شوند . ( بین سیستم ارسال کننده و دریافت کننده مشکل ارتباطی وجود ندارد ) .

- برخی از بسته های اطلاعاتی ارسالی، توسط دریافت کننده برگردانده نمی شوند ( کاهش بسته های اطلاعاتی ارسالی ) و یا با اولویتی که ارسال می گردند با همان اولویت دریافت نمی شوند . این مسئله می تواند نشاندهنده وجود اشکال در یک شبکه باشد . در این رابطه احتمال دیگری نیز وجود دارد : سیستم از راه دور ( سیستمی که می بایست به پیام های ارسالی پاسخ دهد ) درگیر پردازش های متعددی است و قادر به پاسخگوئی پیام های ECHO REQUEST در مدت زمان مشخص شده نمی باشد .

دستور Ping ، مدت زمان Round-trip بر حسب میلی ثانیه را محاسبه و نمایش می دهد . برای محاسبه مدت

زمان Round-trip ، برنامه ping زمان ارسال بسته اطلاعاتی را در فیلد Optional data قرار داده و پس از برگشت بسته اطلاعاتی، زمان ذخیره شده را با

زمان جاری سیستم مقایسه نموده تا در نهایت مدت زمان رفت و برگشت یک بسته اطلاعاتی

مشخص گردد . دستور Ping همچنین مقدار TTL ( اقتباس شده از Time To Live

) را در خروجی نمایش خواهد داد .TTL

مدت زمان اعتبار یک بسته اطلاعاتی را مشخص نموده و هر host و یا روتر موجود در مسیر

بسته اطلاعاتی معمولا" به میزان یک ثانیه آن را کاهش می دهد .

در برخی موارد ممکن است در زمان ارسال درخواست های متوالی ping ، مدت زمان Round-trip

کاهش پیدا نماید . این موضوع می تواند دلایل متعددی داشته باشد :

- ماشین مقصد ( و یا روتر gateway ) در آن مقطع زمانی در جدول محلی ARP نمی باشد و مدت زمانی طول خواهد کشید ( میلی ثاینه ) تا arp آدرس سخت افزاری اولین بسته اطللاعاتی را بدست آورد .

- در صورتی که به همراه دستور ping در مقابل استفاده از آدرس IP از نام host استفاده شود ، ممکن است یافتن سرویس دهنده DNS که برنامه ping می بایست با آن ارتباط برقرار نماید( ترجمه نام host به آدرس IP ) ، زمان خاص خود را داشته باشد .

در زمان استفاده از دستور Ping بهتر است که در ابتدا عملیات ping را در ارتباط با اینترفیس محلی و یا آدرس ( Loopback ( IP: 127.0.0.1 شروع نمود . آدرس loopback در پشته TCP/IP استفاده شده و می توان از آن به منظور حصول اطمینان از صحت کارکرد پشته محلی ، استفاده نمود . آدرس فوق ، یک آدرس IP رزو شده است که امکان استفاده از آن در اینترنت وجود ندارد . در صورتی که نمی توان آدرس IP سستم محلی را ping نمود ، ممکن است پیکربندی سیستم دارای مشکل باشد . در صورتی که نمی توان آدرس Loopback را ping نمود ، ممکن است پشته TCP/IP و یا آداپتور شبکه مشکل داشته باشند .

استفاده از Ping در ویندوز

جدول زیر گرامر دستور Ping

به همراه عملکرد برخی از سوئیچ های متداول آن را نشان می دهد :

|

گرامر دستور Ping در ویندوز |

|

|

ping [-t] [-a] [-n count] [-l size] [-f] [-i TTL] [-v TOS] |

|

|

عملکرد |

سوئیچ |

|

به صورت پیوسته عملیات Ping را انجام می دهد. برای توقف برنامه ping می توان از کلیدهای CTRL+C استفاده نمود . |

-t |

|

ترجمه آدرس به نام را انجام می دهد |

-a |

|

تعداد بسته های اطلاعاتی ICMP ECHO REQUEST ارسالی را مشخص می نماید . |

-n count |

|

اندازه بافر را ارسال می نماید. |

-1 size |

|

مقدار TTL را مشخص می نماید . |

-i TTL |

|

مدت زمان انتظار پاسخ برحسب میلی ثانیه |

-w timeout |

نحوه استفاده از دستور Ping :

|

تایپ دستور |

خروجی |

|

C:\>ping www.google.com |

Pinging

www.google.akadns.net [64.233.187.99] with 32 bytes of data: |

توضیحات :

- چهار بسته اطلاعاتی ارسال شده است که همان چهار بسته نیز دریافت شده اند ( در زمان انتقال، هیچیک از بسته های اطلاعاتی گم نشده اند )

- زمان پاسخ حدودا" 430 میلی ثانیه بوده است

- اندازه بسته های اطلاعاتی ارسالی ، سی و دو بایت است .

اشکال زدائی ارتباط بین گره های یک شبکه با استفاده از دستور Ping

برای اشکال زدائی ارتباط بین گره های یک شبکه ، می توان مراحل زیر را دنبال نمود :

- آیا پیکربندی TCP/IP بر روی سیسم محلی ( ارسال کننده ) درست است ؟ برای پاسخ به سوال فوق می توان آدرس IP سیستم محلی را Ping و نتایج را مشاهده نمود . در صورت عدم ارائه پاسخ مناسب ،می تواند مشکل مربوط به پیکربندی تنظیمات TCP/IP بر روی سیستم محلی باشد .

- آیا امکان ping نمودن نام host وجود دارد ؟ برای پاسخ به سوال فوق به همراه دستور ping از نام host استفاده نمائید . ping ، قبل از ارسال بسته اطلاعاتی برای host مورد نظر ، نام آن را به یک آدرس IP ترجمه می نماید . اگر آدرسی که Ping ترجمه می نماید ، آدرسی نیست که تصور آن را دارید ، می بایست پیکربندی سیستم خود را بررسی نمائید . در چنین مواردی ممکن است شما کامپیوتر خود را بگونه ای پیکربندی نموده اید که از یک آدرس IP خاص استفاده نماید ولی در سرویس دهنده DNS ، به کامپیوتر شما یک آدرس IP دیگر مرتبط شده است . در این رابطه می توان از دستور nslookup به منظور اشکال زدائی ترجمه استفاده نمود .

- آیا امکان ارتباط با سیستمی دیگر در شبکه وجود دارد ؟ برای پاسخگوئی به سوال فوق می بایست یک سیستم دیگر را که مطمئن هستید در Subnet شما وجود دارد ، ping نمائید . در صورتی که نتایج موفقیت آمیز باشد ، شما می توانید با اعضاء broadcast Domain ارتباط برقرار نمائید .

- آیا امکان ارتباط با Default Gateway وجود دارد ؟ Default Gateway ، روتر و یا دستگاهی دیگر است که Subnet شما را به سایر شبکه ها متصل می نماید. در صورت عدم امکان ping نمودن Default Gateway ، دو احتمال می تواند وجود داشته باشد : احتمال اول : ممکن است آدرس Subnet شما اشتباه باشد . در چنین مواردی می بایست پیکربندی سیستم بررسی گردد تا این اطمینان حاصل شود که شما از یک آدرس درست برای روتر و یا host دیگر که مسئول فورواردینگ بسته های اطلاعاتی در Local Subnet است ، استفاده می نمائید . احتمال دوم : ممکن است خود Default gateway دارای مشکل باشد . برای اطمینان از این موضوع ، می توان از طریق یک سیستم دیگر موجود در شبکه ، Default Gateway را ping نمود . در صورتی که مشکل همچنان باقی است ، می بایست برای حل مشکل بر روی Default Gateway متمرکز گردید .

- آیا امکان ارتباط با سایر سیستم های موجود در خارج از شبکه محلی وجود دارد ؟ برای پاسخ به سوال فوق ، می توان یک سیستم راه دور را ping نمود . در صورتی که عملیات توام با موفقیت باشد ، ارتباط شما از طریق Default gateway به درستی برقرار شده است و در صورت عدم موفقیت ، دلایل متعددی می تواند وجود داشته باشد : بروز اشکال در سیستم مقصد ، بروز اشکال در روتینگ به سیستم مقصد و یا تجهیزات موجود در خارج از شبکه محلی

و اما دو نکته که بد نیست به آنان نیز اشاره ای داشته باشیم :

- نکته اول : همانگونه که ملاحظه گردید ، دستور ping دارای امکاناتی مفید و قدرتمند به منظور اشکال زدائی ارتباط بین گره ها در شبکه های مبتنی بر TCP/IP است، ولی Ping of Death که احتمالا" نام آن را تاکنون شنیده اید دارای وضعیتی اینچنین نمی باشد . Ping of Death یک نوع تهاجم در شبکه های کامپیوتری است که در آن یک مهاجم با استفاده از برنامه هائی خاص ، بسته های اطلاعاتی ICMP را تولید می نماید که دارای اندازه ای بیش از حد مجاز می باشند . در صورتی که نرم افزار موجود بر روی سیستم مقصد به درستی Patch نشده باشد ، بسته های اطلاعاتی ارسالی توسط مهاجمان دریافت و بخش عمده ای از حافظه را اشغال نموده و می تواند سرریز حافظه را بدنبال داشته باشد . مدیران شبکه می بایست یک محیط ایمن به منظور استفاده از ping را در شبکه فراهم نموده تا امکان تحقق چنین حملاتی در شبکه وجود نداشته باشد .

- نکته دوم : در صورتی که نتوان یک کامپیوتر راه دور را ping نمود ، نمی توان با قاطعیت اعلام نمود که سیستم مقصد به شبکه متصل نمی باشد و یا مشکل مربوط به کابل کشی شبکه است . در این رابطه دلایل متعددی می تواند وجود داشته باشد : بروز اشکال در هر یک از دستگاه های موجود در مسیر ارتباطی نظیر هاب ، سوئیچ ، روتر و یا Default Gateway . به همین دلیل ، می بایست همواره یک طرح کامل از شبکه به همراه جزئیات مربوطه وجود داشته باشد تا در صورت بروز مشکلاتی اینچنین به سرعت بتوان مسیر مربوطه را برای اشکال زدائی بررسی نمود . در چنین مواردی ، می بایست هر دستگاه موجود در مسیر ارتباطی بررسی گردد .

اشکال زدائی شبکه های مبتنی بر TCP/IP (بخش چهارم )

هر بسته اطلاعاتی در یک شبکه کامپیوتری دارای مسیری مشخص از زمان ارسال توسط فرستنده تا زمان دریافت توسط گیرنده (

گیرندگان ) می باشد . در صورتی که مقصد یک بسته اطلاعاتی برای سیستمی خارج از شبکه

محلی باشد ، وی در مسیر خود از بین دستگاه ها و یا روترهای متعددی عبور می نماید

تا به مقصد نهائی خود

برسد . مثلا" زمانی که آدرس یک وب سایت را در مرورگر خود تایپ می نمائید ،

درخواست شما از بین روترها و کامپیوترهای متعددی عبور می نماید تا در نهایت به

سرویس دهنده مقصد برسد .

برای مشاهده مسیر یک بسته اطلاعاتی، از دستور tracerout که در برخی از سیستم های عامل نظیر ویندوز ( از ویندور 98 تا 2003 ) به آن tracert گفته می شود ، استفاده

می گردد.در اکثر سیستم هائی که از یونیکس و لینوکس استفاده می نمایند ، می توان از

دستور traceroute به منظور مشاهده مسیر یک بسته اطلاعاتی استفاده نمود .

موارد استفاده از دستور tracert

- عدم امکان ping نمودن یک کامپیوتر موجود در خارج از Gateway پیش فرض . با استفاده از دستور فوق ، می توان کامپیوترها و روترهای موجود در مسیر یک بسته اطلاعاتی تا رسیدن به مقصد نهائی را مشاهده نمود . بدین ترتیب امکان مشاهده محلی که از آن نقطه به بعد امکان حرکت بسته اطلاعاتی وجود ندارد ، فراهم می گردد .

- در صورتی که امکان حرکت بسته های اطلاعاتی از مبداء به مقصد وجود نداشته باشد و یا زمان پاسخ دستور ping زمانی نامعقول و طولانی باشد .

- آگاهی از محل توقف یک بسته اطلاعاتی در شبکه

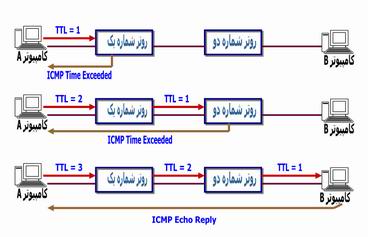

نحوه عملکرد دستور tracert

دستور فوق از فیلد TTL مربوط به IP

در ICMP Echo Request و پیام های ICMP Time Exceeded به منظور تعیین مسیر مبداء تا مقصد یک بسته اطلاعاتی استفاده می

نماید . عملکرد این دستور نیز مشابه ping

است و وی نیز از پیام های مبتنی

بر ICMP برای یافتن هر یک از

دستگاه های موجود در مسیر یک

بسته اطلاعاتی ، استفاده می نماید . برای تشخیص مسیر حرکت ، به TTL موجود در بسته اطلاعاتی یک مقدار اولیه نسبت داده می شود . TTL ، یک عدد صحیح است که

حداکثر تعداد hop ( گره و یا روتر ) را که

یک بسته اطلاعاتی در مسیر خود با آنان برخورد می نماید را مشخص می نماید ( قبل از این

که توسط IP دورانداخته شود ). مقدار

TTL در ابتدا یک خواهد بود و

هر روتر و دستگاه موجود در مسیر بسته اطلاعاتی ، یک واحد به آن اضافه می نماید .

بدین ترتیب برنامه tracert قادر به دریافت پیام TIME_EXCEEDED

ICMP از هر یک از روترها و یا

سایر دستگاه های موجود در مسیر یک بسته اطلاعاتی می باشد .

شکل زیر نحوه عملکرد دستور tracert را نشان می دهد .

همانگونه که در شکل فوق مشاهده می گردد ، کامپیوتر A یک مجموعه از پیام های ICMP ECHO REQUEST را تولید و آنان را برای کامپیوتر B ارسال می نماید. زمانی که اولین بسته اطلاعاتی ارسال می شود ، مقدار TTL یک خواهد بود و در روتر شماره یک مقدار آن صفر شده و یک پیام TIME_EXCEEDED ICMP ، برای کامپیوتر A ارسال می گردد . کامپیوتر A مجددا" یک بسته اطلاعاتی ICMP دیگر را ارسال می نماید . ولی این مرتبه مقدار TTL آن دو در نظر گرفته می شود . در چنین حالتی روتر اول ، بسته اطلاعاتی را عبور داده و یک واحد از مقدار TTL کم می نماید و آن را برای روتر دوم ارسال می نماید . ( در این مقطع مقدار TTL=1 شده است ) . روتر دوم مقدار TTL را بررسی نموده و از آن یک واحد کم خواهد کرد . با توجه به این که مقدار TTL=0 صفر شده است ، مجددا" یک پیام TIME_EXCEEDED ICMP برای کامپیوتر A ارسال می گردد . زمانی که ICMP ECHO REQUEST به کامپیوتر B می رسد ، وی یک ICMP Echo Reply را برمی گرداند . بدین ترتیب ، کامپیوتر A قادر به تشخیص تعداد hop موجود در مسیر خواهد بود.

استفاده از دستور tracert

جدول زیر گرامر دستور tracert به همراه عملکرد برخی از

سوئیچ های متداول آن را نشان می دهد :

|

گرامر دستور tracert در ویندوز |

|

|

tracert [-d] [-h maximum_hops] [-j host-list] [-w timeout] target_name |

|

|

عملکرد |

سوئیچ |

|

نام host را به آدرس IP ترجمه نمی نماید . |

-d |

|

حداکثر تعداد hop برای جستجوی مقصد را مشخص می نماید . |

-h maximum_hops |

|

مدت زمان انتظار برای دریافت پاسخ بر حسب میلی ثانیه را مشخص می نماید . |

-w timeout |

نحوه استفاده از دستور tracert :

|

تایپ دستور |

خروجی |

|

C:\>tracert www.google.com |

Tracing route

to www.google.akadns.net [66.102.11.99] |

توضیحات :

- در مواردی که در مسیر یک بسته اطلاعاتی مشکل خاصی ایجاد شود و یا پیام ICMP Time Exceeded برگردانده نشود ، در خروجی علامت "ستاره" نشان داده خواهد شد ( در سه ستونی که معمولا" زمان round-trip را نمایش می دهند ) . در چنین مواردی یک پیام Request timed out در قسمت سمت راست نمایش داده می شود .

- در برنامه اولیه tracert مقدار پورت در هدر UDP ، یک پورت UNREACHABLE در نظر گرفته می شد . بنابراین زمانی که بسته اطلاعاتی ICMP به مقصد نهائی خود می رسد ، یک پیام ICMP DESTINATION UNREACHABLE توسط کامپیوتر مقصد برگردانده می شود .

- در صورتی که آخرین گره مشاهده شده در خروجی دستور tracert مقصد نهائی باشد ، تمامی گره ها و یا روترهای موجود در مسیر نمایش داده شده اند .

سیستم عامل های مکینتاش و مایکروسافت

موضوع :

سیستم عامل های مکینتاش و مایکروسافت

استاد مربوطه :

جناب آقای ابراهیمی

گردآورنده :

الهام جلیلیان

آموزشکده دختران فنی سنندج

سیستم عامل های مایکروسافت و مکینتاش

سیستمعامل های مایکروسافت

سیستمعامل یا سامانه عامل[۱] نرمافزاری است که مدیریت منابع رایانه را به عهده گرفته و بستری را فراهم میسازد که نرمافزار کاربردی اجرا شده و از خدمات آن استفاده کنند. سیستمعامل خدماتی به برنامههای کاربردی و کاربر ارائه میدهد. برنامههای کاربردی یا از طریق واسطهای برنامه نویسی کاربردی (Application User Interface-APIs) و یا از طرق فراخوانیهای سیستم (system call) به این خدمات دسترسی دارند. با فراخوانی این واسطها، برنامههای کاربردی میتوانند سرویسی را از سیستمعامل درخواست کنند، پارامترها را انتقال دهند، و پاسخ عملیات را دریافت کنند. ممکن است کاربران با بعضی انواع واسط کاربری نرمافزار مثل واسط خط فرمان (Command Line Interface-CLI) یا یک واسط گرافیکی کاربر (Graphical User Interface-GUI) با سیستمعامل تعامل کنند. برای کامپیوترهای دستی و رومیزی، عموما واسط کاربری به عنوان بخشی از سیستمعامل در نظر گرفته میشود. در سیستمهای بزرگ و چند کاربره مثل یونیکس و سیستمهای شبیه یونیکس، واسط کاربری معمولاً به عنوان یک برنامه کاربردی که خارج از سیستمعامل اجرا میشود پیاده سازی میشود.

دلایل ایجاد سیستمعامل

یک سیستم کامپیوتری پیشرفته از یک یا چند پردازنده، مقداری حافظه اصلی، دیسکها، چاپگرها، صفحهکلید، صفحهنمایش، واسطهای شبکهای و دیگر دستگاههای ورودی و خروجی تشکیل شدهاست. اگر سیستم یکپارچهای برای مدیریت این منابع وجود نداشته باشد، هر برنامه باید به تنهایی این کار را انجام دهد. سیستمعامل یک لایه نرمافزاری فراهم میکند که وظیفه مدیریت منابع سیستم را از دوش برنامههای کاربردی رهانیده و کار برنامهنویسی را سادهتر مینماید. که با توجه به نسخههای جدید سیستم عاملها که به دلیل بهره مندی از تکنولوژی گرافیک و امکان استفاده از ماوس، امکان استفاده ساده و آسان را برای کاربران مبتدی فراهم نمودهاست. در حقیقت سیستمعامل واسط بین سختافزار رایانه و کاربر میباشد.

وظایف سیستمعامل

سیستمعامل دو کار عمده انجام میدهد: در نگرش پایین به بالا، منابع منطقی (مانند فایلها) و منابع فیزیکی (مانند دستگاههای سختافزاری) رایانه را مدیریت و کنترل میکند.

در نگرش بالا به پایین، وظیفه سیستمعامل این است که یک ماشین توسعه یافته (Extended Machine) یا ماشین مجازی (Virtual Machine) را به کاربران ارائه کند تا آنها بتوانند آسان تر برنامه نویسی نمایند و درگیر پیچیدگیهای سختافزاری رایانه نشوند.

به طور کلی، وظایف سیستمعامل شامل موارد زیر است:

استفاده بهینه تر از منابع و جلوگیری از به هدر رفتن آنها

تخصیص و آزاد سازی منابع

اداره صفها و زمان بندی استفاده از منابع

حساب داری میزان استفاده از منابع

ایجاد امنیت

ایجاد، حذف و اداره فرایندها

ایجاد مکانیسمهای ارتباط بین فرایندها و همگام سازی آنها

مدیریت حافظههای اصلی و جانبی

برقراری امکان دسترسی چندتایی (Multiaccess) و اجرای هم روند (Concurrent) فرایندها

به اشتراک گذاری منابع (Resource Sharing)

تعیین راهکارهایی برای اداره بن بست (deadlock)ها

جلوگیری از شرایط رقابتی (Race Condition) و تداخل یا در هم قفل شدن (Interlock) فرایندها

جلوگیری از گرسنگی (Starvation)

سیستمعاملهای فعلی

در سالهای اخیر رقابت بشتر بین سیستمعاملهای مایکروسافت ویندوز، اپل مک اواس و لینوکس جریان دارد که آماری که در ماه اوت ۲۰۱۰ توسط وبگاه W3Schools به ثبت رسیده حاکی از آن است که هم اکنون ۸۷٫۶ درصد کاربران رایانههای شخصی از سیستمعامل ویندوز استفاده میکنند.

آمار موجود که مربوط به اوت ۲۰۱۰ میباشد به شرح زیر است:

ویندوز ۷ : ۲۲٫۳٪

ویندوز ویستا : ۱۰٫۵٪

ویندوز اکس پی : ۵۳٫۱٪

ویندوز سرور ۲۰۰۳ : ۱٫۳٪

ویندوز ۲۰۰۰ : ۰٫۴٪

مک اواس : ۶٫۷٪

لینوکس : ۴٫۹٪

از سیستمعاملهای مشهور کامپیوترهای شخصی میتوان به اسامی زیر اشاره کرد:

همچنین از سیستمعاملهای موجود روی گوشیهای تلفن همراه نسل جدید میتوان به اسامی زیر اشاره کرد:

تاریخچه

در آغاز

اولین کامپیوترها فاقد سیستمعامل بودند. در اوایل سال ۱۹۶۴ فروشندگان کامپیوترهای تجاری ابزار کاملا گستردهای را برای تسهیل توسعه، زمانبندی، و اجرای کارها روی یک سیستم پردازش دستهای فراهم میکردند. برای مثال کامپیوتر تولید شده توسط UNIVAC.

در ابتدا سیستمعامل روی مین فریمها مستقر میشد و کمی بعد سیستمعامل میکروکامپیوترهای ابتدایی که فقط از یک برنامه در هر زمان پشتیبانی میکردند و به یک زمانبند بسیار ابتدایی نیاز داشتند. هر برنامه زمانی که در حال اجرا بود تحت کنترل کامل ماشین قرار داشت. چند وظیفهای (اشتراک زمانی) اولین بار در مین فریمها و در ۱۹۶۰ عرضه شد. ابتدا کامپیوترها به اندازه یک زمین فوتبال بودند اما امروزه در کف یک دست جا میگیرند.

مین فریمها

میکرو کامپیوترها

میکروکامپیوترهای اولیه نیاز یا ظرفیت داشتن یک سیستمعامل پیچیده که روی مین فریمها توسعه یافته بود نداشتند.

انواع سیستمعامل

سیستمعامل تک پردازنده

این نوع سیستمعاملها، سیستمعاملهای نسل چهارم (نسل فعلی) هستند که بر روی یک پردازنده اجرا میشوند.از قبیل XP,Vista,۹۸,Me که بیشتر محصول شرکت مایکرو سافت میباشند.

سیستمعامل شبکهای

این نوع سیستمعاملها، از کنترل کنندههای واسط شبکه و نرمافزارهای سطح پایین به عنوان گرداننده استفاده میکنند و برنامههایی برای ورود به سیستمهای راه دور و دسترسی به فایل از راه دور در آنها به کار گرفته میشود.

سیستمعامل توزیع شده

این سیستمعاملها خود را مانند سیستمعاملهای تک پردازنده به کاربر معرفی میکنند، اما در عمل از چندین پردازنده استفاده میکنند. این نوع سیستمعامل در یک محیط شبکهای اجرا میشود در این نوع سیستم یک برنامه پس از اجرا در کامپوترهای مختلف جواب نهایی به سیستم اصلی کاربر بر میگردد سرعت پردازش در این نوع سیستم بسیار بالاست.

سیستمعامل بیدرنگ

از این نوع سیستمهای عامل برای کنترل ماشین آلات صنعتی، تجهیزات علمی و سیستمهای صنعتی استفاده میگردد. یک سیستمعامل بیدرنگ دارای امکانات محدود در رابطه با بخش رابط کاربر و برنامههای کاربردی مختص کاربران هستند. یکی از بخشهای مهم این نوع سیستمهای عامل، مدیریت منابع موجود کامپیوتری بگونهای است که یک عملیات خاص در زمانی که میبایست، اجراء خواهند شد , مهمتر اینکه مدیریت منابع بگونه ایست که این عمل در هر بار وقوع, مقدار زمان یکسانی بگیرد.

ویژگیها

اجرای برنامه

وقفهها

دستهبندی وقفهها

برنامه وقفههایی که به دلیل بعضی شرایظ حاصل از یک دستورالعمل بروز میکند. شامل سریز شدن محاسباتی، تقسیم بر صفر، تلاش برای اجرای یک دستورالعمل ماشین غیر مجاز و مراجعه به آدرسی خارج از فضای مجاز کاربر.

زمانسنج وقفهای که توسط زمانسنج داخلی تولید میشود. این وقفه به سیستمعامل اجازه میدهد، بعضی اعمال را به طور مرتب انجام دهد.

ورودی/خروجیوقفههایی که به وسیله کنترل کننده ورودی/خروجی تولید میشود، تا کامل شدن طبیعی یک عمل یا شرایط خطا را اعلام نماید.

نقص سختافزار وقفههایی که با نقص سختافزاری تولید میشود، مثل نقص برق یا خطای توازن حافظه.

حالت حفاظت شده و ناظر

مدیریت حافظه

حافظه مجازی

چند وظیفهای

دسترسی به دیسک و سیستم فایل

راه اندازهای دستگاهها

شبکه

امنیت

سیستم عامل های مکینتاش

مکینتاش (Macintosh) یا مک (Mac) ساخته شرکت رایانهای اپل است که مکینتاش اولیه در تاریخ ۲۴ ژانویه ۱۹۸۴ تولید شدهاست و اولین رایانه شخصی برای Graphical user interface (GUI) بود و در عوض استفاده از موشی با Command line interface کار میکند. در حال حاضر میزان تنوع مکینتاش اپل از مک کوچک (Mac mini) هست تا قویترین Serverها مثل Xserve که همگی ساخته شرکت اپل میباشد. مکینتاش اولیه از موتورولا ۶۸k که از خانواده ریزپردازندهها هستند استفاده میکردند که بعداً تغییر کرد به موتورولا و آیبیام پاور پیسی (Power PC). با حروف اختصاری Mac، محدودهای از کامپیوترهای شخصی که توسط شرکت رایانهای اپل در سال ۱۹۸۴ معرفی گردید. مکینتاش بر روی یک واسط گرافیکی کاربر معروف با استفاده آسان تأکید دارد که کامپیوترهای مبتنی بر مجموعه ریزپردازندههای ۶۸۰۰۰ موتورولا است.

تاریخچه

پروژه مکینتاش از اوایل سال ۱۹۷۹ به وسیله جف راسکین (Jef Raskin) یک کارمند اپل آغاز شد. در سبتامبر ۱۹۷۹ راسکین مجاز شد تا روی پروژه کار کند و در آغاز به دنبال یک مهندس کامپیوتر رفت که بتواند یک شکل اولیه داشته باشند و بعد از چند سال راسکین توانست یک تیم برای ساخت اولین مکینتاش درست کنند که از

تیم

- Chris Espinosa

- Joanna Hoffman

- George Crow

- Jerry Manock

- Susan Kare

- Andy Hertzfeld

تشکیل شده بودند.

Mac OS که مخفف Macintosh Operating System است، نام تجاری یک سری از سیستمعاملهای دارای واسط گرافیکی کاربر است که توسط شرکت Apple برای کامپیوترهای مکینتاش توسعه داده شدهاند. سیستمعامل Mac عموماً به خاطر رابط گرافیکی خوب خود مشهور شدهاست. این سیستمعامل برای نخستین بار در سال ۱۹۸۴ با کامپیوتر Macintosh ۱۲۸K عرضه شد. نسخههای اولیه Mac OS تنها با کامپیوترهای مکینتاش که بر مبنای Motorola ۶۸۰۰۰ ساخته شده بودند، سازگار بودند در حالیکه نسخههای جدیدتر با کامپیوترهای PowerPC نیز سازگار شدند. اخیراً نیز سیستمعامل Mac OS X با کامپیوترهای Intel x۸۶ سازگار شدهاست. نسخههای مختلف Mac OS نخستین سیستمعامل مکینتاش شامل دو بخش نرمافزاری بود که با نامهای "System"و "Finder" شناخته میشدند که هرکدام از این دو بخش دارای نسخه مخصوص به خود بودند. System ۷٫۵.۱ نخستین نسخهای بود که در آن آرم Mac OS یک قیافه خندان استفاده شده است؛ و نام Mac OS نیز برای اولین بار با Mac OS ۷٫۶ معرفی شد. سیستمعامل Mac OS را میتوان به دو خانواده مختلف سیستمهای عامل تقسیم کرد “Classic” Mac OS که شامل سیستمعامل عرضه شده در سال ۱۹۸۴ و نسخههای بعدی آن تا نسخه Mac OS ۹ میشود.Mac OS X (که حرف "X" معرف عدد رومی ۱۰ است) از اجزای Open Step (توابع API تعریف شده برای یک سیستمعامل شی گرا که هر سیستمعامل مدرنی آن را به عنوان بخشی از هسته خود دارد استفاده میکند. "Classic” Mac OSبا این ویژگی که در آن از خط فرمان استفاده نمیشود شناخته میشود. این سیستمعاملِ کاملاً گرافیکی بسیار مشابه سیستمعامل Commodore GEOS است. با وجود راحتی استفاده از آن، این سیستمعامل دارای کمبودها و نقایصی نیز بود.

کمبودها و نقایص این سیستمعامل

حالت تک پردازشی (البته در نسخههای اولیه این سیستمعامل) یا چند پردازشی اشتراکی (در نسخههای بعدی)، امکان مدیریت حافظه با مقدار محدود، عدم استفاده از حافظه حفاظت شده، و احتمال تداخل با نسخههای جدیدتر سیستمهای عامل دیگری که قابلیتهای جدیدی (نظیر استفاده از شبکه) را فراهم میکنند، از جمله کاستیهای این سیستمعامل به حساب میآیند. نخستین سیستم فایل استفاده شده در Mac OS سیستم فایل مکینتاش (Macintosh File System (MFS)) بود که تنها امکان استفاده از یک سطح پوشه را فراهم میکرد. این سیستم فایل در نسخههای بعدی، با سیستم فایل Hierarchical File System (HFS) سیستم فایل سلسله مراتبی) که دارای ساختار درختی مدیریت فایل بود، جایگزین شد. در رابطه با سیستم فایل سیستمعامل مکینتاش باید به نکته مهمی اشاره کرد که آن را از سیستمهای فایل دیگر سیستمعاملها متمایز میکند. اکثر سیستمهای فایل که توسط DOS، Unix یا دیگر سیستمعاملها استفاده میشوند، به سادگی فایل را بصورت یک سری از بایتهای پیوسته در نظر میگیرند بطوریکه هر فایل نیاز به برنامهای دارد که تشخیص دهد آن فایل حاوی چه اطلاعاتی است. برخلاف این قاعده، MFS و HFS فایل را بصورت دو بخش مجزا (بخش داده و بخش منابع) در نظر میگیرند. بخش «داده» (Data) حاوی اطلاعات مشابه با سیستمعاملهای دیگر است (مثلاً بخش داده میتواند حاوی متن یک سند یا اطلاعات یک فایل تصویری باشد). بخش «منابع»(Resource) شامل دیگر اطلاعات ساختاری مربوط به فایل (مانند تعاریف منوها، گرافیک، صدا، یا کدهای اجرایی) است. یک فایل ممکن است تنها شامل بخش منابع باشد (در حالی که بخش داده آن خالی است)، یا تنها شامل بخش داده باشد (در حالی که بخش منابع آن خالی است) و یا شامل هر دو بخش داده و منابع باشد. یک فایل متنی میتواند متن را در بخش داده فایل و اطلاعات مربوط به نوع فرمت و قالب بندی متن را در بخش منابع فایل ذخیره کند. این کار به این منظور انجام میشود که مثلاً اگر برنامهای با فرمت قالب بندی متن آشنا نبود، حداقل قادر به خواندن خود متن باشد. از طرف دیگر، این تقسیم بندی باعث ناهماهنگی و عدم سازگاری با دیگر سیستمهای عامل میشود؛ با کپی کردن یک فایل از سیستم فایل Mac به سیستم فایلی غیر از Mac بخش منابع فایل از دست میرود. در Mac OS X از ساختار مدیریت حافظه و چند پردازشی کنترل شده مشابه سیستمعامل Unix استفاده شدهاست. این سیستمعامل بر مبنای هسته Mach (Mach kernel) یک هسته کوچک سیستمعامل که در دانشگاه Carnegie Mellon در ایالت پنسیلوانیای آمریکا طی یک پروژه تحقیقاتی درباره محاسبات موازی و توزیع شده ایجاد شدهاست و نسخه BSD سیستمعامل Unix یک سیستمعامل شیءگرا که توسط Steve Jobs در شرکت NeXT ایجاد و توسعه داده شدهاست. سیستم مدیریت حافظه جدید اجازه اجرای برنامههای بیشتری را بطور همزمان میدهد و از بسته شدن برنامههای دیگر در حال اجرا به علت crash کردن یک برنامه جلوگیری میکند. همچنین این سیستمعامل دومین سیستمعامل مکینتاش است که در آن خط فرمان نیز گنجانده شدهاست، هرچند که برای استفاده از این خط فرمان میبایست Terminal Emulator توسط کاربر اجرا شود سیستمعامل Mac OS دارای خط فرمان نبود و نخستین سیستمعامل مکینتاش که دارای خط فرمان بود، سیستمعامل A/UX است که توسعه آن متوقف شدهاست).مشکلات مختلفی باعث شدهاست که Mac OS X نسبت به Mac OS کمتر کاربرپسند باشد و کار با آن مشکل تر باشد. از جمله این عوامل نیاز به سختافزار قوی تر برای اجرای سیستمعامل، عدم ارائه برخی قابلیتهای سیستمعامل که در نسخههای قبلی وجود داشت، و برخی ناسازگاریهای جدی با نسخه قبلی (زیرا درایورهای نوشته شده برای Mac OS سازگار با Mac OS X نیستند) است.

ترفندهای گوشی نوکیا

ترفندهای گوشی نوکیا

#06#*

سریال نامبر گوشی را نشان میدهد ( IMEI )

#92702689#*

نمایش : سریال نامبر گوشی ، تاریخ ساخت ، تاریخ فروش ، تاریخ آخرین تعمیرات ( 0000 به معنای

نداشتن تعمیر قبلی) برای خروج از این صفحه باید گوشی را

خاموش و دوباره روشن کنید.

#3370*

با این کد شما از حالت EFR استفاده

خواهید کرد که باعث میگردد از حداکثر کیفیت صدای گوشی برخوردار شوید اما در عوض مصرف باطری شما کمی بالاتر خواهد

رفت

#3370#

حالت EFR را غیر فعال میسازد.

#4720#*

گوشی را در حالت کیفیت صدای پائین قرار میدهد و در عوض مصرف باطری شما درحدود 30 درصد کاهش

میابد.

#4720#*

حالت قبل را غیر فعال میسازد.

#0000#* و یا #9999#*

ورژن سیستم عامل گوشی ، تاریخ ساخت نرم افزار ، و

نوع فشرده سازی را نشان میدهد.

#30#*

شماره های محرمانه گوشی را نمایش

میدهد.

#67705646#*

در گوشیهای مدل 3310 و 3330 لگوی شبکه را حذف میکند ( IR-TCI )

#73#*

تایمر گوشی و همچنین تمام امتیازات بدست آمده در بازیها را Reset میکند.

#746025625#*

نمایش وضعیت سرعت clock سیمکارت گوشی.

اگر گوشی شما دارای حالت SIM Clock Stop Allowed باشد به این

معنا خواهد بود که گوشی شما

میتواند درحالت کمترین میزان مصرف باطری درحالت Standby قرار بگیرد.

#2640#*

کد رمز فعلی گوشی را نشان میدهد. کد رمز گوشی در حالت عادی 12345میباشد.

#7780#*

RESET گوشی یا همان

بازگشت به حالت تنظیمات کارخانه ای. مناسب برای

زمانیکه گوشی قاطی کرده است . درواقع درایو C گوشی را ریست میکند (ریست گوشی بدون حذف برنامه ها) بعد از

وارد کردن این کد ، گوشی از شما تقاضای وارد

کردن security code را خواهد داشت

که اگر آنرا قبلا تغییر نداده باشید 12345 میباشد.)

#7370#*

فرمت گوشی . مناسب برای زمانیکه گوشی خیلی خیلی قاطی کرده است. درواقع این کد درایو C گوشی را فرمت میکند و البته تمامی برنامه ها و فایلهای موجود بر روی این درایو از بین

خواهند رفت . بعد از وارد کردن این کد ، گوشی از شما

تقاضای وارد کردن security code را خواهد داشت

که اگر آنرا قبلا تغییر نداده باشید 12345 میباشد.)

روش مستقیم فرمت گوشی های اسمارت فون بدون نیاز به منوی گوشی:

اگر پسوورد ( security code ) گوشی قبلا

تغییر داده شده است و آنرا نمی دانید و همچنین

گوشی شما از سیستم عامل سیمبین ورژن7 استفاده می کند ( مثل 6600 و 7610 و 6620 و 6260 و 9500 و 9300 ) ابتدا

گوشی را خاموش کرده و در حالیکه سه دگمه سبز ،

* ، 3 را همزمان نگه داشته اید گوشی را روشن کنید و آنها را آنقدر نگه دارید تا کار فرمت آغاز بشود. دراین حالت

از شما دیگر پسوورد خواسته نخواهد شد و مستقیما

گوشی فرمت خواهد شد.

#43#*

کنترل حالت call waiting ( انتظار) گوشی.

#61#*

کنترل شماره ای که به عنوان divert در صورتیکه به

تلفن پاسخ داده نشود ، تعیین گردیده

است.

#62#*

کنترل شماره ای که به عنوان divert درصورتیکه

شبکه دچار اشکال باشد( آنتن نباشد) تعیین گردیده است.

#67#*

کنترل شماره ای که به عنوان divert درصورتیکه

گوشی اشغال باشد ، تعیین گردیده است.

#شماره*21**

divert به شماره مورد

نظر در هر حالتی.

#شماره*61**

divert به شماره

موردنظر در حالت عدم پاسخ گوئی ( no Reply )به تلفن زده

شده.

#شماره*67**

divert به شماره مورد

نظر در حالت اشغال بودن گوشی ( on Busy )

ترفندهای گوشی سامسونگ

228#*#8999*

وضعیت باطری ( دما ، ولتاژ ، ظرفیت)

289#*#8999*

تغییر سرعت زنگ آلارم گوشی

324#*#8999*

Debug screen

367#*#8999*

Watchdog ( رمز گوشی)

427#*#8999*

Trace Watchdog ( پیدا

کردن رمز گوشی)

636#*#8999*

وضعیت حافظه

746#*#8999*

حجم فایل سیم کارت

778#*#8999*

اطلاعات سیم کارت

289#*#8999*

تست رینگ تون

785#*#8999*

RTK( Run Time Kernel )

Error اگر ok را

بزنید گوشی ریست میگردد.

947#*#8999*

ریست گوشی در مواقعی که گوشی بسیار قاطی کرده است.

842#*#8999*

تست ویبراتور

اگر کدهای بالا در گوشی شما عمل نکرد به جای *8999 کدها ، عدد 0

را قرار بدهید. برای مثال : کد #842*8999#* تبدیل به کد #0842#* میگردد.

اگر باز هم تاثیر نکرد اینبار به جای عدد 8999 که در همه کدها

مشترک میباشد عدد 9998 را قرار بدهید.

چگونه مقاله بنویسیم؟

----ارکان مقالهنویسی

1- وحدت موضوع: مقاله باید حول یک موضوع مشخص نوشته

شود. نباید مرتب از این شاخه به آن شاخه پرید و خواننده را در میان دادههای

متفاوت و بیربط سرگردان کرد.

2- وحدت زمان: نویسنده باید زمان مقاله را از ابتدا

تا به انتها ثابت نگاه دارد. اگر قرار است رویدادی در دوران حاضر بررسی شود نباید

در میانهی مقاله به بررسی جوانب همان موضوع در عصر قاجار پرداخت. دقت شود این امر

تناقضی با آوردن مقایسههای تاریخی ندارد.

3- وحدت مکان: مکان مقاله نیز باید ثابت نگاه داشته

باشد. اگر مقاله دربارهی پدیدهای در ایران نوشته میشود نباید در پایان، سر از

تحلیل همان موضوع در شیلی درآوریم!

4- انسجام: یکپارچگی مهمترین ویژگی هر مقاله است که

به تمامی بخشهای یک نوشتار بازمیگردد. کلمات و جملات در یک مقاله درست مانند

حلقههای زنجیر به یکدیگر بستهاند. نویسنده باید با هنر نویسندگی و قدرت استدلال

خود، موضوع را بپروراند و خواننده را به نتیجهی دلخواه برساند. هر گونه آشفتگی و

پراکندگی در ساختار مقاله و نکات و جملاتی که تکه تکه پایههای عرضهی یک اندیشه

را تشکیل میدهند، نویسندهی مقاله را در موفقیت ناکام خواهد کرد.

5- استنتاج: هر مقاله با هدف رساندن یک پیام نوشته میشود.

ممکن است نتیجهگیری در پایان مقاله و پس از بهرهگیری از دلایل مختلف، آورده شود.

ممکن است نویسنده پیام مقاله را در ابتدا بیاورد و سپس به استدلال بپردازد. حتی

ممکن است نویسنده زیر فشار سانسور، با زبردستی منظور خود را در لابلای پاراگرافهای

مطلب بگنجاند. اما به هر صورت مقاله باید دارای نتیجهگیری باشد. تفاوت مهم مقاله

و یادداشت در همینجاست. زیرا لزوماً در یادداشت نتیجهگیری خاصی وجود ندارد بلکه

بیشتر تذکر و یادآوری یک موضوع مد نظر است.

● تکنیک

مقالهنویسی: شروع مقاله

آغاز مقاله از مهمترین بخشهای یک مقاله است. زیرا همین بخش

است که مخاطب را به خواندن ادامه مطلب جلب میکند. در واقع شروع یک مقاله، حکم

ویترین آن مقاله را دارد. اما همین قسمت یکی از سختترین بخشهای مقالهنویسیست.

بیشتر مشتاقان مقالهنویسی نمیدانند چگونه نوشتار خود را آغاز کنند. برای این بخش

از مقاله روشهای مختلفی وجود دارد:

1- ساده، مستقیم و خبری:

در این نوع مقدمه، نویسنده در ابتدا موضوع را برای خواننده

مطرح یا خبری را که در مورد آن به ارائه نظر میپردازد، بیان میکند و در یک جریان

منطقی-تشریحی با نتیجهگیری مقاله را به پایان میبرد.

مثال (1):

«مراکش، همسایهی نگران الجزایر، کشوری که به بیماری تروریسم

مبتلاست از اوایل ماه سپتامبر، از مرزهای شرقیاش بیشتر مراقبت میکند. مراکش برای

مسافران الجزایری روادید وضع کرد. دولت الجزایر نیز بیدرنگ به اقدام تلافیجویانه

دست زد.»

مثال (2):

«قانون جدیدی برای مطبوعات وضع کردهاند که من هنوز شأن نزول

آن را نمیدانم. اگر سمع قبول و همدلی و تفاهمی وجود داشته باشد با همان قانون

قدیم هم میشد خیلی کارها کرد.»

دقت شود شکل مستقیم و خبری با خبردهی صرف تفاوت دارد. به

عبارت دیگر خبردهی در آغاز مقاله باید با ظرافت مقالهنویسی همراه باشد.

2- نقل قول و اقتباس از افکار و عقاید دیگران:

در این نوع مقدمه، نویسنده با یک جمله یا بند از نوشته یا

افکار مشاهیر علمی، ادبی، مذهبی و ... مقاله را آغاز میکند. ممکن است نقل قول از

یک آدم غیرمشهور و عادی هم باشد اما در هر حال نقل قول باید با موضوع مقاله مرتبط

باشد.

مثال (1):

«سخن کارل پوپر –دانشمند اتریشی- است که خطرناکترین اندیشه

سیاسی آرزوی خوشبخت ساختن انسان است و مصیبت زندگی این است که کوشش برای ساختن

بهشت همیشه به ایجاد دوزخ منجر شده است.»

مثال (2):

«دکتر عباس میلانی در پیشگفتار کتاب "تجدد و تجدد

ستیزی"، تجدد را همزاد انقلابی علمی معرفی میکند و آنگاه مقالهنویسی را

مولود و نمود تجدد میخواند، او در ادامه مقالهنویسی را ملازم فردگرائی میآورد

که خود زائیده و زایندهی تجدد است.»

3- امثال و حکم و روایات:

نویسنده میتواند مقاله را با یک مثل، حکایت یا روایت

آغاز کند. بدیهی است این مثل یا حکایت باید همآوا با موضوع و هدف مقاله انتخاب

شود:

مثال (1):

«میگویند ترس برادر مرگ است ولی کسی نگفته پدر و مادرش

کیست. پدر ترس جهل است. تا انسان نسبت به کسی و چیزی، یا محل و موضوعی بیاطلاع

نباشد از آن نمیترسد.»

مثال (2):

«از قدیم گفتهاند سگ زرد برادر شغال است. ظاهراً حکایت این

روزهای ما هماهنگی تام و تمامی با این مثل قدیمی دارد.»

4- شعر:

آوردن قطعه شعری از شاعران کهن و نو به جذابیت مقاله کمک

میکند. در واقع شعر بیشترین معنا را با کمترین واژهها ادا میکند. قطعه شعر میتواند

هدف نویسنده را از مقاله در ابتدای نوشتار بیاورد.

مثال (1):

«چه گامهایی

نه از بیم تیر سربی دشمن

که از بیم تیر طعنهی یاران خویشتن

در راه مانده است. (حمید مصدق)

آیا میدانید که نشریه یا کتاب چطور منتشر میشود. خیلی ساده

است. عدهای از انسانهای بزرگ (یعنی تنومند) به جنگل میروند ...»

مثال (2):

«اولین نامهی تبریک که رسید یادم آمد که هشت سال تمام از

انتشار نگین میگذرد. با این شماره وارد نهمین سال میشویم یعنی سرگذشتی که در

نیمه اول خرداد 1344 شروع شد هنوز هم ادامه دارد.

اشک عارف ز سر گذشت و گذشت / صد چنین سرگذشت میگذرد

در بدترین شرایط حالی و مالی بود که انتشار نگین را شروع

کردم.»

5- وصفی:

مقالهنویسانی که قلمشان دارای قدرت تصویرپردازی و

تشریح است معمولاً از این روش برای شروع مقاله استفاده میکنند. این روش برای

توصیف یک واقعه یا صحنه و عینیت بخشیدن به موضوع و خواننده را در صحنه قرار دادن،

مورد استفاده قرار میگیرد.

مثال (1):

«مصیبتی که هم اکنون عراق در آن به سر میبرد، آوارگی کردهای

عراقی در شمال و شرق مرزهای عراق با ترکیه نیست، بلکه مصیبتی است برای خود رژیم

عراق در بغداد.»

مثال (2):

«تراژدی بوسنی به خونهای ریخته شدهی مردم و ویرانی یک

کشور، محدود نمیشود. میراث واقعی جنگ بوسنی بطور مسلم در سرزمینهای دوردست، سالها

احساس خواهد شد.»

شروع مقاله به تکنیکهای گفته

شده خلاصه نمیشود. ذهن خلاق و قریحهی نویسنده قادر است با تلفیق روشهای شروع

مقاله، خود روشی نو ابداع کند. به عنوان مثال میتوان روش مستقیم را با روش توصیفی

تلفیق کرد و بر جذابیت آغاز مقاله افزود. به هر رو آغاز مقاله بخش حساس مقاله است.

نویسنده باید تصمیم بگیرد طرح یک پرسش در آغاز مقاله شروع خوبی است یا ذکر سابقهی

موضوع و یا مقایسهی بین دو موضوع مورد بررسی. مطالعه مقالات نویسندگان پُرسابقه و

ممارست و تمرین در نوشتن، رفته رفته نویسندهی مشتاق نوشتن را به سبک جذاب و دلخواه

نزدیک خواهد کرد.

در نگارش یک مقالهی تحلیلی، ابتدا حقایق مورد نظر و سپس

نمونهها و مثالهای مربوط مطرح میشود و به همراه استدلالها و نتیجهگیریهای

منطقی، در یک روند مشخص با اشاره به "چرایی" و "چگونگی" یک

موضوع، خواننده را به همراه خود میکشد و در پایان او را با نظر نویسنده همرأی میکند

و به ارائهی راه حل میپردازد. نویسنده میتواند سبب نگارش مقاله یا جنبههای

تازهی موضوع مقاله را در نوشتار (یا در ابتدای آن) ذکر کند. نیز میتواند سابقهی

و تاریخچهی موضوع مقاله را بیاورد اما در هر حال این بخش باید با ساختار و موضوع

مقاله همخوان باشد و به حاشیهروی و تاریخنویسی غیرضروری منجر نشود.

نویسنده باید برای مقاله طرحی کلی تهیه کند. یعنی نویسنده

قبل از نگارش، فهرستی از آنچه میخواهد بنویسند به صورت تیتروار تهیه میکند. این

فهرست شامل اطلاعات مرتبط با موضوع مقاله، سابقهی موضوع و استدلال و دست آخر

نتیجه یا راه حل مورد نظر است. در واقع در این مرحله، نویسنده استخوانبندی مقاله

را روی کاغذ میآورد و سپس در حین نوشتن مقاله، بسته به هر یک از تیترهای تهیه

شده، موضوع را تشریح میکند و بسط میدهد. هر یک از تیترهای نوشته شده در این

فهرست میتواند خود موضوع یک پاراگراف از مقاله باشد یا تنها نکتهای باشد که

نویسنده قصد دارد آن را گوشزد کند. منابع مکتوب یا شفاهی، کتابهای تاریخی، منابع

اینترنتی و مقالات مرتبط با موضوع و نظایر اینها، سر خطهای خوبی در اختیار یک

نویسنده قرار میدهند.

نویسنده، مقاله را پاراگرافبندی میکند تا فهم مطلب برای

خواننده آسان شود. هر پاراگراف، گامی است که نویسنده برای استدلال و مجاب کردن

خواننده برمیدارد تا در نهایت او را به نتیجهی دلخواه برساند. ممکن است نویسنده

از شماره یا عدد نیز در ابتدای پاراگراف استفاده کند. این روش در دو صورت مورد

استفاده قرار میگیرد. نخست موقعی که نویسنده قصد دارد دلایلی را به صورت زنجیروار

به دنبال هم ردیف کند. دلایلی که از یک جنس هستند و با یکدیگر توالی منطقی دارند و

پس از هر پاراگراف، دیگری مطرح میشود و گام به گام خواننده همراه نویسنده جلو میرود.

دوم آنکه نویسنده قصد دارد حقایقی را به دنبال یکدیگر بیاورد که لزوماً از یک جنس

نیستند یا با یکدیگر توالی منطقی ندارند. مثالی میزنم تا این دو موضوع روشن شود.

حالت اول شبیه زمانی است که در حال خواندن یک کتاب رُمان هستیم و با خواندن هر فصل

یا هر برگ به سراغ برگ بعدی میرویم. در این صورت هر فصل یا صفحه بعد از فصل یا

صفحهی قبلی میآید و با آن توالی منطقی دارد اما حالت دوم شبیه زمانی است که در

آن واحد چند مقاله یا کتاب مرتبط با یک موضوع را جلو چشم میگذاریم و همزمان آنها

را مرور میکنیم. در واقع موضوع را از زاویهی حقایق به ظاهر متفاوت (اما در واقع

مرتبط) نگاه میکنیم. تحلیلگر چیرهدست این حقایق به ظاهر نامربوط را به یکدیگر

پیوند میدهد و نتیجهگیری میکند.

طبیعی است زاویه نگاه نویسنده در کل مقاله تغییری نخواهد

کرد. اگر نویسنده قصد دارد پدیدهای را از زاویه جامعهشناسی نقد کند نمیتواند

زاویهی نگاه خود را در وسط مقاله به روانشناسی فردی همان پدیده تغییر دهد مگر

آنکه به صراحت با میانتیترهای مناسب یا عبارتهای روشن تفاوت زاویهی نگاه خود را

یادآور شود. نویسنده میتواند از میانتیترها برای فهم بهتر مطلب کمک بگیرد. بیشتر

مقالاتی که در سایت بیبیسی منتشر میشوند دارای میانتیتر (بدون عدد) هستند.

یکی از مهمترین بخشهای یک مقاله تیتر یا عنوان آن است.

عنوان یک مقاله کلمه یا عبارتی است که کل مقاله را معرفی میکند و اولین نشانهای

است که از یک مقاله دیده میشود. این موضوع به ویژه در فضای اینترنت و به هنگام

لینک به یک مطلب، اهمیتی دو چندان مییابد. تیتر یک مقاله باید خواننده را ترغیب

به خواندن مقاله کند و حس کنجکاوی او را برانگیزد. تیتر میتواند یک کلمهای، دو

کلمهای یا حتی یک جمله باشد و یا به صورت پرسشی، امری و یا نفی یک موضوع مطرح شود

اما در هر صورت باید موضوع و مفهوم و پیام مقاله را در خود جمع داشته باشد. به

عنوان مثال اگر مقالهای در مورد خشونت والدین علیه کودکان نوشته شده باشد میتوان

از تیتر یک کلمهای «خشونت»، دو کلمهای «خشونت والدین»، چند کلمهای «خشونت

والدین با کودکان خطرناک است» و یا اگر کمی سلیقه به خرج دهیم «بابا! مامان! رحم

کنید!» یا «کودکان زیر تازیانهی والدین» استفاده کرد.

از کابلکشی تا به اشتراک گذاشتن چاپگر

|

|

در این مقاله شما به راحتی و بدون نیاز به سرور می توانید یک شبکه کوچک راه اندازی و نکاتی در خصوص کابل کشی ، نصب پریز ، تخصیص IP ، به اشتراک گذاشتن پوشه و پرینتر را فرا بگیرید.

تا

چند سال گذشته علم کامپیوتر یکی از علوم مدرن به حساب میآمد بطوریکه عده زیادی از

اقشار مختلف جامعه ، خصوصا قشر تحصیلکرده را به خود معطوف کرد. اما امروزه و با گذشت چندین سال از عرضه کامپیوتر

نوبت به علم ارتباط بین کامپیوترها با یکدیگر یعنی علم شبکه رسیده است و اکثر

علاقمندان به علم کامپیوتر را بر آن داشته تا در این زمینه نیز به کسب آگاهی

بپردازند.

در خصوص شبکه ( Network ) کتاب های گوناگونی نوشته شده است ، اما ظاهرا ( و

متاسفانه ) خوانندگان وقت چندانی برای مطالعه کتابهای تئوری ندارند و باز هم

متاسفانه محیط و زمینه آموزش عملی نیز برای آنها به راحتی فراهم نیست.

در صورتی که جز خوانندگان

ماهنامه رایانه خبر و علاقمند به گذراندن یک کارگاه عملی شبکه هستید می توانید فقط

با مطالعه این مقاله ، اطلاعات نسبتا خوبی در زمینه راه اندازی یک شبکه در مقیاس

کوچک را بدست آورید.یکی از درخواست های همیشگی خوانندگان محترم ، آموزش راه اندازی

یک شبکه محلی ( LAN

) بصورت عملی در ماهنامه

بوده است. بنابراین بخشی به همین نام ( یعنی شبکه ) در ماهنامه راه اندازی شد. در

این بخش از ابتدا آموزش مباحث مختلف مانند نصب ویندوز 2003 ، نصب اکتیو دایرکتوری

، ایجاد کاربر و ... ارائه شد و در ادامه آن نیز نصب برخی سرویس های شبکه مانند DHCP ، RRAS و ... آموزش داده شد. اما در بررسی نامه های خوانندگان

محترم متوجه شدیم بسیاری از شما عزیزان خواهان یک کارگاه عملی آموزشی " راه

اندازی شبکه در مقیاس کوچک "

هستید. از آنجا که ما

وظیفه ای جز پاسخ مثبت به درخواست های شما نداریم در این مقاله سعی شده است در حد

بضاعت به درخواست جمع کثیری از خوانندگان جامع عمل بپوشانیم. ( البته بهتر است با

مفاهیم پایه ای شبکه که در شماره های گذشته در ماهنامه به چاپ رسیده است آشنا

باشید. )

بنابراین دراین مقاله سعی

می کنیم از توضیح مفاهیم شبکه بپرهیزیم و فرض می کنیم به کلیات شبکه واقف هستید و

مستقیما کارهایی که برای راه اندازی یک شبکه در حد یک اداره یا دفتر کوچک با 10

الی 20 کامپیوتر نیاز است را بصورت کاملا عملی حضورتان تقدیم نماییم.

لازم به توضیح است برای

عملی تر و کاربردی تر شدن این مقاله ، نوع شبکه از نوع Workgroup با توپولوژی ستاره ( Star

) انتخاب شده است. کسانیکه

مایل به راه اندازی Domain

Controller ( DC ) در

شبکه خود باشند با مطالعه شمارههای قبلی ماهنامه و اعمال کردن تغییرات

مختصری می توانند به خواسته خود یعنی راه اندازی شبکه از نوع Domain دست

یابند.

تهیه چک لیست

معمولا برای انجام هرکاری

لازم است از ابتدا تا انتها مواردی که می خواهید انجام دهید را روی کاغذ بیاورید.

ما نیز بدون پرداختن به مسائل متفرقه دقیقا به سراغ همین کار می رویم. پس با ما

شروع به تهیه لیست نمایید:

ـ لیست نمودن تجهیزات مورد

نیاز و تهیه آنها

ـ نصب درایور کارت شبکه

ـ ساخت کابل های رابط و

برقراری اتصالات فیزیکی

ـ انجام تنظیمات لازم TCP / IP در کارت شبکه

ـ تنظیم نام کامپیوتر و

نام Workgroup

ـ تست ارتباطات شبکه با

دستور Ping

ـ Share کردن

فولدر و درایوهای کامپیوترها برای یک دیگر

ـ Share کردن

چاپگر

تجهیزات مورد نیاز

قبل از هر چیز باید

کامپیوترها در یک بستر ارتباطی مناسب و با رعایت استانداردهای مربوطه با هم ارتباط

برقرار نمایند. به نحوه همبندی کامپیوترها توپولوژی گویند.

همانطور که قبلا نیز اشاره

شد ، توپولوژی انتخابی ما در این مقاله از نوع ستاره ای و نوع بستر آن کابل می

باشد.

پس به یکسری کانکتور و

کابل مخصوص این نوع توپولوژی نیاز دارید. در اینجا فرض می کنیم شبکه محلی ما

دارای10 کامپیوتر است. در این صورت تجهیزات زیر مورد نیاز است :

ـ تعداد 10 کامپیوتر

که می تواند یکی از سیستم عامل های

WindowsXP , Windows2000 , Windows 98 , Windows2003 رو ی آن نصب شده باشد.

ـ 20 عدد کانکتور یا سر

سیم RJ-45

. به ازای هر کامپیوتر 2 عدد

سرسیم نیاز است.

|

|

|

شکل 1 : نمونه ای از یک کانکتور RJ-45 |

ـ پریز دیواری ( Keystone ) به تعداد کامپیوترهای موجود ( بستگی به طراحی کابل

کشی دارد. این موضوع در ادامه توضیح داده میشود.)

|

|

|

شکل 2 : نمونه ای از یک Keystone |

نکته : در صورتیکه از پریز دیواری استفاده شود ، تعداد

سرسیم (کانکتور RJ-45

) باید سه برابر تعداد

کامپیوتر ها باشد.

ـ یک دستگاه با سرعت 100Mb/s . هاب و سوئیچ های موجود در بازار 5 ، 8 ، 16 و 32 پورت می باشند.

برای این مثال، ما

نیاز به یک هاب یا سوئیچ 16 پورت داریم.

ـ یک دستگاه Crimping Tools یا آچار شبکه

|

|

|

شکل 3 : نمایی از یک هاب 8 پورت و آچار شبکه |

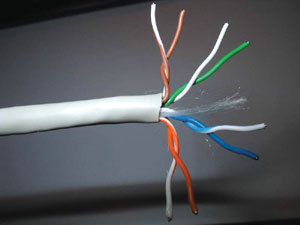

ـ کابل UTP از نوع CAT5e به مقدار مورد نیاز. ارتباط بین هر کامپیوتر و هاب

از طریق کابل بر قرار می شود. مقدار کابل مورد نیاز برابر است با مجموع فاصله هر

کامپیوتر با هاب.

|

|

|

شکل 4: نمایی از کابل شبکه |

ـ کارت شبکه PCI به تعداد کامپیوترهای موجود

نصب درایور کارت شبکه

اولین قدم نصب کارت شبکه

کامپیوترها میباشد. ابتدا سیستمها را باز کرده سپس کارتهای شبکه را داخل اسلاتهای PCI جا بزنید. پس از نصب ، سیستم را روشن و درایور کارت

شبکه را نصب نمایید. بعضی از مادربردها دارای کارت شبکه Onboard میباشد و نصب درایور آنها توسط سی دی مادربرد انجام میگیرد.

ساخت کابل های رابط و

برقراری اتصالات فیزیکی

برای ساخت کابل های

ارتباطی به چندین عدد سوکت یا کانکتور RJ45 و

چندین متر کابل نیاز است. ارتباط میان کامپیوترها با دستگاه هاب توسط به دو طریق

می تواند صورت گیرد:

• اتصال مستقیم هاب به کامپیوتر : در این روش که راحت ترین روش میباشد ، هاب بصورت

مستقیم توسط کابل به کامپیوتر متصل می شود. نام این نوع کابلها ، کابل مستقیم

است. در کابل مستقیم سیم های وارد شده به دو سوکت RJ45 که

در دو طرف کابل زده می شود از یک چند استاندارد پیروی میکند که ما استاندارد 568B را انتخاب کردهایم. ترتیب رشته سیم ها برای دو سوکت در این روش مطابق

جدول 1 می باشد. توجه داشته باشید که ترتیب رشته ها برای حالتی که زبانه سوکت به

سمت پایین و محل ورود رشته سیم ها از روبرو قرار دارد می باشد. سوکت را همانطور که

در شکل 1 نشان داده شده است نگهدارید و به ترتیب کابل شماره 1 ( یعنی سیم سفید

نارنجی ) به پایه سمت چپ ، کابل شماره 2 یعنی نارنجی به پایه شماره 2 و ... وارد

می شود. دقت نمایید تا رشته ها تا انتها به داخل سوکت فرو رفته باشند سپس بوسیله

آچار مخصوص همین کار ، آن را پرس نمایید. ( نتیجه را در شکل 5 ببینید. )

در این مثال فرض براین است

که کابل CAT5e که دو سر آن طبق جدول 1 سوکت RJ45 خورده

است، دستگاه کامپیوتر را مستقیم به هاب متصل می کند.

|

|

|

جدول 1

|

|

|

|

شکل 5 : روش قرار گرفتن سیم ها در سوکت |

در صورتیکه می خواهید شبکه

تان با کم ترین هزینه برپا گردد و مطمئن هستید محل کامپیوترها را زیاد تغییر نمی

دهید این روش راحترین روش و مقرون به صرفه است.

• اتصال هاب به پریز و پریز به کامپیوتر: در این روش مسیر هاب به کامپیوتر به دو قطعه تقسیم شده است.

الف ) هاب به Keystone : قسمت داخلی پریز که کابل به آن وصل می شود کیستون نام دارد. به یک سر

کابل ، کانکتور RJ45 با همان سیم بندی استاندارد 568B ( مانند روش قبل ) پرس و به هاب متصل می کنیم و سر دیگر به کیستون

که توسط یک پریز روی دیوار قرار می گیرد متصل می شود. طریقه اتصال کابل به

کیستون نیز طبق استاندارد 568B (که روی کیستون نیز چاپ شده

است) ، صورت می گیرد.

ب ) اتصال کامپیوتر به

کیستون : برای این کار کافی است یک کابل مستقیم ( مانند روش اول ) اما کوتاه و به اندازه بین کامپیوتر و پریز دیواری

ساخته شود . یک طرف آن به کارت شبکه و طرف دیگر به پریز دیواری که کیستون داخل آن

قرار دارد زده می شود.

مزیت این روش ، امکان

تغییر محل کامپیوتر می باشد.چون با تعویض کابل رابط بین کامپیوتر و کیستون می

توانید این کار را به راحتی و بدون هیج محدودیتی انجام دهید.

یکی از این دو روش را

انتخاب و کامپیوترها را به هاب متصل نمایید.

چند نکته :

ـ هاب هیچ مدیریت و تنظیمی

نیاز ندارد فقط کافی است کابل های شبکه کامپیوترها را از یک طرف به هاب و از طرف

دیگر به کارت شبکه وصل کرده و سپس هاب را روشن نمایید تا چراغ سبز رنگ روی کارت

شبکه و چراغ متناظر با پورت مربوطه روی هاب روشن شود.

ـ با انجام مراحل فوق یک

آیکون شبکه مطابق شکل 6 روی نوار وظیفه کنار ساعت نمایان می شود.

|

|

|

شکل 6 |

ـ برای اینکه کابل ها روی

زمین پخش نشود و کار بصورت شسته رفته صورت گیرد میتوانید کابلهای شبکه را که بین

کامپیوتر و هاب و یا بین کیستون و هاب کشیده اید داخل داکت قرار دهید. داکت روکش

پلاستیکی یا فلزی است که کابلهای تلفن و شبکه می تواند داخل آن قرار گیرد. داکت

ها در اندازه هایی متفاوتی وجود دارد.

تا اینجا مراحل فیزیکی و سخت افزاری کار تمام شده است و درصد زیادی از کار انجام شده است. از این پس به تنظیمات نرمافزاری می پردازیم.

انجام تنظیمات TCP / IP

همانطور که می دانید برای

اینکه سیستم در یک شبکه بتواند با کامپیوترهای دیگر ارتباط برقرار کند باید یک عدد

منحصربفرد به نام آیپی آدرس ( IP

Address ) داشته باشد. برای تخصیص IP به یک کامپیوتر در شبکه 3 روش متداول وجود دارد که

عبارتند از :

ـ تخصیص IP توسط DHCP

ـ تخصیص IP به روش APIPA

( Automatic Private IP Addressing )

ـ تخصیص IP بصورت دستی ( Manual )

روش اول یعنی DHCP ، در شماره 13 ماهنامه شرح

داده شده است و روش دوم در شماره های بعدی حضورتان تقدیم خواهد شد. اما در این

مقاله روش سوم مورد نظر ما می باشد. در ادامه می خواهیم بصورت دستی بر روی تک تک

کامپیوترهای موجود در شبکه IP تنظیم نماییم.

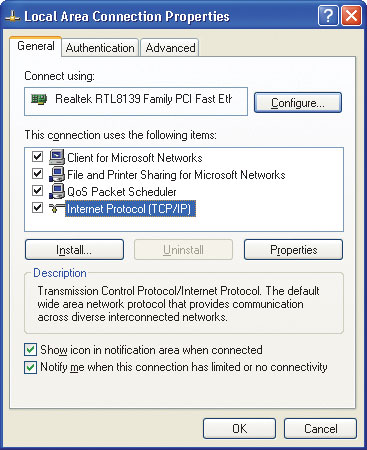

برای تنظیم دستی مراحل زیر

را انجام دهید :

ـ به کنترل پانل بروید.

ـ گزینه Network Connections را بازکنید.

ـ گزینه Local Area Connection را دوبار کلیک کنید تا پنجره

Local Area Connection Setting باز شود.

ـ از پایین این پنجره دکمه Properties را بزنید تا پنجره

Local Area Connection Properties باز شود.

ـ مطابق شکل 7 در این صفحه

ضمن زدن دو تیک پایین صفحه ،

گزینه Internet Protocol را انتخاب نمایید.

|

|

|

شکل 7 |

ـ مطابق شکل 8 در صفحه Internet Protocol ( TCP

/ IP ) Properties در

قسمت

IP Address برای هر ماشین یک IP تنظیم نمایید. در قسمت Subnet Mask تمام ماشین ها عدد 255.255.255.0 را وارد کنید.

|

|

|

شکل 8 |

دقت نمایید اعداد باید

منحصربفرد باشد. پیشنهاد می شود از آیپی آدرس 192.168.0.1 شروع شود و بعنوان مثال اگر 12 کامپیوتر در شبکه دارید به آخرین

کامپیوتر آیپی آدرس 192.168.0.12 را اختصاص دهید.

تنظیم نام کامپیوتر و نام Workgroup

بعد از تنظیم IP Address ها لازم است کاهاری زیر را نیز انجام دهید:

ـ انتخاب نام برای

کامپیوترها (

Computer Name ) : یعنی

همه کامپیوترهای موجود در شبکه باید یک نام منحصربفرد برای خو داشته باشند.

ـ انتخاب یک نام برای Workgroup : به دلیل اینکه شبکهای که در این مثال به آن اشاره

شده از نوع Peer

to Peer یا Workgroup ای می باشد لازم است یک نام برای Workgroup نیز تعیین گردد. نام

Workgroup میتواند نام شرکت یا

اداره یا مخفف آنها باشد.

برای این دو پارامتر روی

تک تک کامپیوترها مراحل زیر را انجام دهید:

ـ روی My Computer راست کلیک کنید و گزینه Properties را بزنید.

ـ به قسمت Computer Name بروید.

ـ در این صفحه گزینه Change را بزنید.

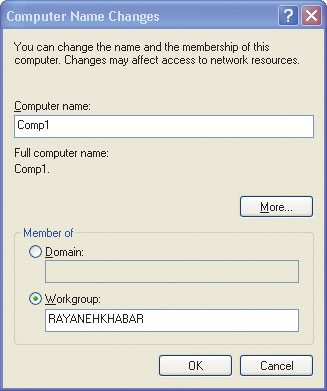

ـ مطابق شکل 9 در قسمت Computer Name نامی متناسب با وظیفه یا بخشی که کامپیوتر در آن

قرار دارد را وارد نمایید و در قسمت

Workgroup نامی که برای Workgroup تعیین نمودهاید را وارد نمایید. توجه داشته باشید

که نام Workgroup باید برای همه کامپیوترها یکی است.

|

|

|

شکل 9 |

همانطور که میدانید شبکه

از نوع دامنه یا Domain

نیز وجود دارد که تفاوت

هایی با نوع

Workgroup دارند.

برای راه اندازی شبکه از

نوع دامنه باید ابتدا سیستم عاملی مانند ویندوز 2000 یا ویندوز 2003 و

اکتیودایرکتوری روی یکی از سیستمها نصب شود که مراحل آن در شمارههای گذشته

ماهنامه به چاپ رسیده است.

تست ارتباطات شبکه با دستور Ping

هم اکنون تا حدودی تنظیمات

سختافزاری و نرمافزاری که لازم است انجام شود کامل شده است. برای تست کارهایی که

انجام دادهایم لازم است شبکه را از لحاظ اتصالات و ارتباطات تست نماییم. نگران

نباشید نیاز به دستگاه خاصی نیست. فقط با چند دستور می توان فهمید که ارتباط

کامپیوترها باهم برقرار است یا خیر.

اما یک بار دیگر و بصورت

گذرا کارهایمان را مرور می کنیم.

ـ کارت شبکه روی سیستم نصب

گردید

ـ کابلهای رابط بین

کامپیوترها ساخته شد.

ـ ارتباطات بین هاب و

کامپیوترها برقرار گردید.

ـ در تنظیمات مربوط TCP / IP برای هرکامپیوتر یک IP Address در نظر گرفته شده است.

اما برای تست می توان از

یکی از دستورات مشهور TCP /

IP استفاده نمایید. با دستور Ping می توانید ارتباط بین دو کامپیوتر را تست نمایید.

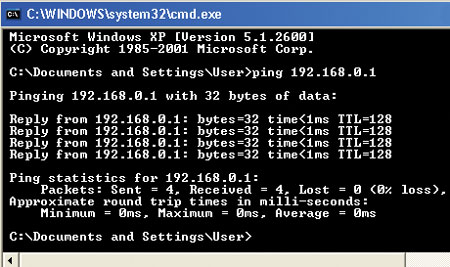

بعنوان مثال میخواهیم

ارتباط سیستم خود را با کامپیوتری که IP آن 192.168.0.1 است را تست کنیم . برای این منظور

مراحل زیر را انجام دهید:

ـ از منوی Start منوی Run را باز کنید.

ـ در آنجا دستور cmd را تایپ و اجرا نمایید.

ـ مطابق شکل 10 دستور Ping 192.168.0.1 را اجرا نمایید. این دستور یک Packet برای کامپیوتر با آیپی 192.168.0.1 ارسال می کند. اگر آن کامپیوتر در

شبکه وجود داشته باشد و تمام تنظیمات سختافزاری و نرمافزاری به درستی انجام شده

باشد مطابق شکل 10 پیغام

Reply from 192.168.0.1 …. برای شما ارسال میشود.

|

|

|

شکل 10 |

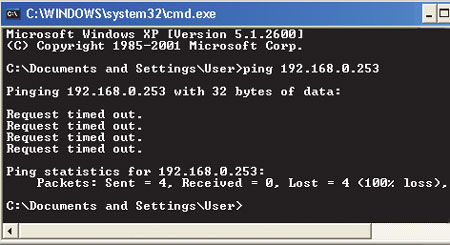

در صورتیکه کامپیوتر مقصد

داخل شبکه نباشد یا ارتباط آن به هر دلیل با شبکه قطع باشد پیغام Request timed out را خواهید گرفت. ( به شکل 11 دقت نمایید. )

|

|

|

شکل 11 |

حال با توجه به تستهای

فوق و فرض این مطلب که همه کارها فوق با موفقیت انجام شده است می توانید از مزایای

شبکه مانند Share کردن چاپگر و فایل و فولدر می باشد استفاده نمایید.

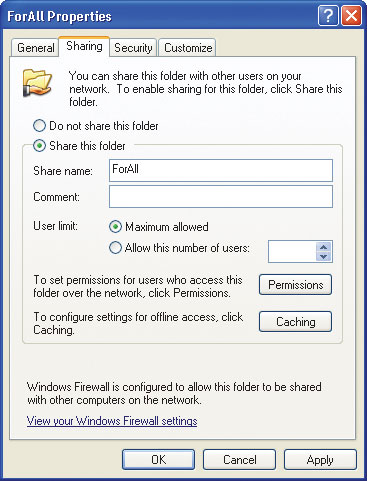

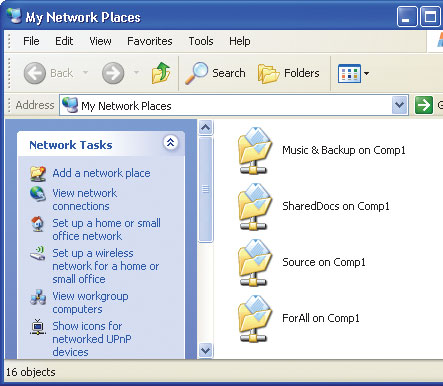

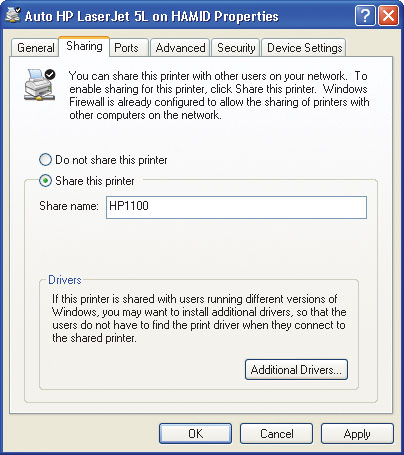

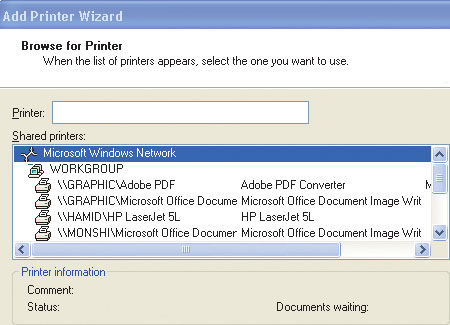

Share کردن فولدر و درایوهای کامپیوترها برای یک دیگر یکی